目录

一:firewalld防火墙概述

1,firewalld简介

2,firewwalld和iptables的关系

二:firewalld网络区域

三,使用firewalld防火墙图形化

四:firewalld防火墙

firewalld-cmd命令设置

1,获取定义信息

2,区域管理

3,服务管理

4,端口管理

5,两种配置模式

总结

一:firewalld防火墙概述

随着网络技术的飞速发展,网络安全问题日益突出,防火墙作为网络安全的第一道防线,其重要性不言而喻。在 Linux 系统中,firewalld 作为一种动态防火墙管理工具,凭借其灵活的配置和强大的功能逐渐成为众多企业和个人用户的首选。

1,firewalld简介

firewalld 的作用是为包过滤机制提供匹配规则(或称为策略),通过各种不同的规则告诉netfilter 对来自指定源、前往指定目的或具有某些协议特征的数据包采取何种处理方式为了更加方便地组织和管理防火墙,firewalld 提供了支持网络区域所定义的网络链接以及接口安全等级的动态防火墙管理工具。它支持 IPv4、IPv6 防火墙设置以及以太网桥,并且拥有两种配置模式:运行时配置与永久配置。它还支持服务或应用程序直接添加防火墙规则接口。

2,firewwalld和iptables的关系

firewalld 和 iptables 都是 Linux 系统中管理防火墙规则的工具,但它们的定位、设计理念和使用方式有所不同。以下是它们的核心关系和区别:

- 底层基础:基于Netfilter

共同基础:无论是 firewalld 还是 iptables,最终都是通过 Linux 内核的 Netfilter 框架 来实现网络包过滤(如 NAT、包转发、流量控制等)。

操作对象:它们本质上是 配置 Netfilter 规则的工具,只是抽象层次不同。

- iptables:传统静态规则管理

直接操作规则:iptables 是传统的命令行工具,直接通过规则链(如 INPUT、OUTPUT、FORWARD)和表(如 filter、nat、mangle)管理防火墙规则,规则是静态的,修改后需要手动保存(如 iptables-save)或通过脚本固化。

局限性:修改规则时需要完全刷新现有规则,可能导致短暂的服务中断,缺乏动态配置能力(例如临时规则无法自动清理)。

- firewalld:动态防火墙管理

抽象层设计:firewalld 是 Red Hat 开发的动态防火墙管理工具(后被 Fedora、CentOS/RHEL 等广泛采用),提供更高级的抽象(如 区域(Zone) 和 服务(Service) 的概念),支持运行时动态更新规则,无需重启防火墙服务。

核心特性:规则修改后立即应用,且配置永久保存。根据网络环境(如家庭、公共、办公)划分不同区域,每个区域可绑定不同的规则。

| 特性 | iptables | firewalld |

| 规则管理 | 静态(需手动保存) | 动态(配置自动持久化) |

| 抽象层级 | 底层规则链/表 | 高级区域/服务 |

| 修改生效方式 | 需重启服务或重载规则 | 立即生效(无需重启) |

| 网络环境适配 | 需手动编写复杂规则 | 通过区域自动适应不同网络环境 |

| 默认后端 | 直接操作 Netfilter | 依赖 nftables 或 iptables |

| 适用场景 | 简单或固定规则 | 复杂或需要动态调整的环境 |

为什么需要firewalld?

简化管理:通过预定义服务和区域,减少手动编写复杂规则的工作量。

动态性:适合需要频繁更新规则的场景(如云服务器、移动设备网络环境切换)。

未来趋势:nftables 作为 iptables 的长期替代方案,firewalld 默认集成对其的支持。

二:firewalld网络区域

firewalld 将所有的网络数据流量划分为多个区域,从而简化防火墙管理。根据数据包的源 IP 地址或传入网络接口等条件,将数据流量转入相应区域的防火墙规则。对于进入系统的数据包,首先检查的就是其源地址。

- 若源地址关联到特定的区域,则执行该区域所制定的规则。

- 若源地址未关联到特定的区域,则使用传入网络接口的区域并执行该区域所制定的规则。

- 若网络接口未关联到特定的区域,则使用默认区域并执行该区域所制定的规则。

默认区域不是单独的区域,而是指向系统上定义的某个其他区域。默认情况下,默认区域是 public,但是系统管理员可以更改默认区域。以上匹配规则,按照先后顺序,第一个匹配的规则胜出。在每个区域中都可以配置其要打开或者关闭的一系列服务或端口,firewalld 的每个预定义的区域都设置了默认打开的服务。以下是firewalld防火墙的定于区域:

| 区域 | 默认策略规则 |

| trusted | 允许所有的数据包 |

| home | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、mdns、ipp-client、amba-client与dhcpv6-client 服务相关,则允许流量 |

| internal | 等同于 home 区域 |

| work | 拒绝流入的流量,除非与流出的流量数相关;而如果流量与ssh、ipp-client与dhcpv6-client服务相关,则允许流量 |

| public | 拒绝流人的流量,除非与流出的流量相关;而如果流量与ssh、dhcpv6-client 服务相关,则允许流量 |

| external | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| dmz | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| block | 拒绝流入的流量,除非与流出的流量相关 |

| drop | 拒绝流人的流量,除非与流出的流量相关 |

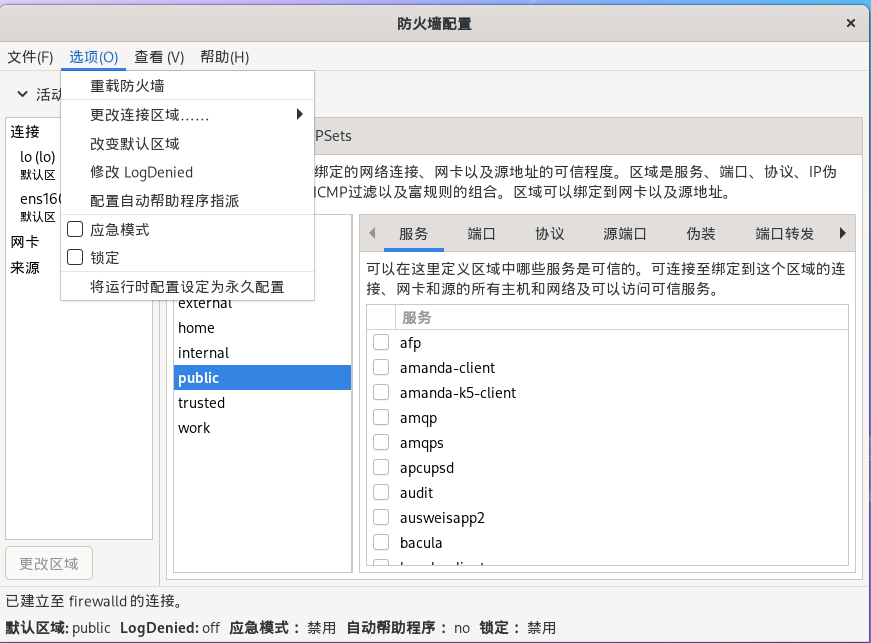

三,使用firewalld防火墙图形化

在openeuler的系统中,可用使用三种方式配置firewalld防火墙(图形工具和命令行工具最常用)

- firewall-config图形工具

- firewall-cmd命令行工具

- /etc/firewalld中的配置文件

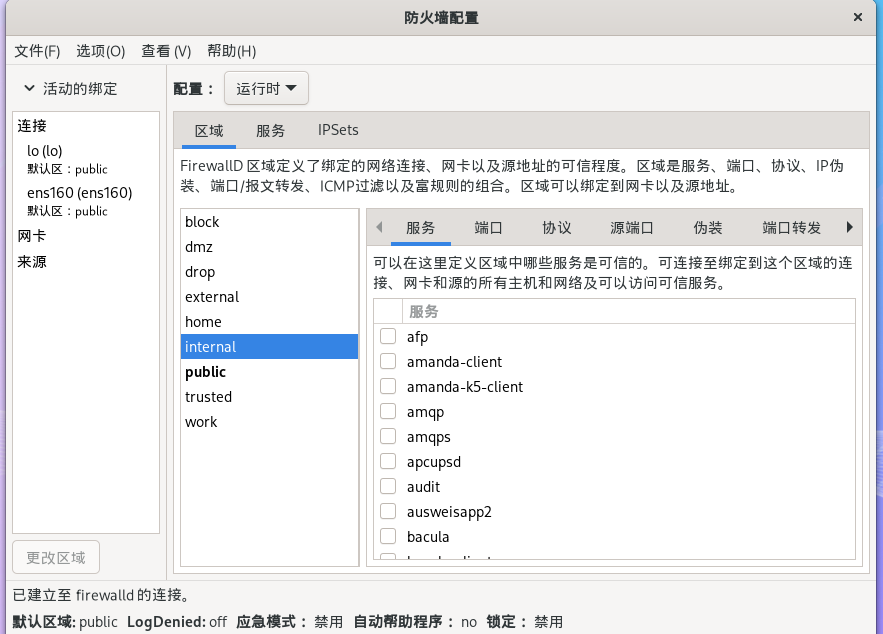

firewal1-config 图形化配置工具支持防火墙所有的特性,系统管理员可以通过它来改变系统或用户策略。通过 firewall-config 图形化配置工具,可以实现配置防火墙允许通过的服务、端口、伪装端口转发、ICMP 过滤器等功能,以下是opebeuler系统最小化如何使用firewalld防火墙图形化工具。

输入此命令安装图形化工具![]()

安装完之后使用init 5命令即可打开图形化的登录界面

单机下方几个点的部分

找到防火墙软件进行打开

图片中加粗部分为默认区域

firewal1-config 工作界面主要分为三个部分,上面是主菜单,中间是配置选项,下面是区域、服务、IPsets、ICMP 类型、直接配置、锁定白名单设置选项卡。其中,ICMP 类型、直接配置和锁定白名单选项卡只在从“查看”下拉菜单中选择之后才能看见。最底部是状态栏从左到右显示了四个信息,依次是连接状态、默认区域、锁定状态、应急模式。

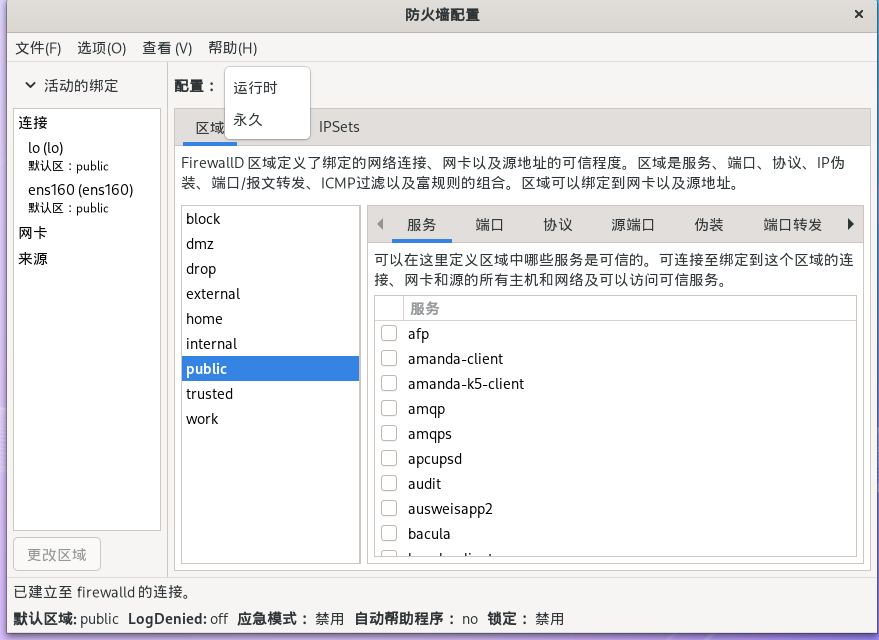

如果要在指定区域开启某个服务时直接勾选即可打开,前提必须为运行时,

如果配置为永久时,则必须在选项中重载防火墙即可生效

firewall-config 主菜单包括四个菜单项:文件、选项、査看、帮助。其中,“选项”菜单是最重要主要包括以下几个选项:

- 重新加载防火墙: 重新加载防火墙规则,当前的永久配置将变成新的运行时配置。例如,所有的当前运行的配置规则如果没有在永久配置中操作,系统重新加载后就会丢失。

- 更改连接区域: 更改网络连接的所属区域和接口。

- 改变默认区域: 更改网络连接的默认区域。

- 应急模式: 表示丢弃所有的数据包,

- 锁定: 可以对防火墙的配置进行加锁,只允许白名单上的应用程序进行修改。

四:firewalld防火墙

firewalld-cmd命令设置

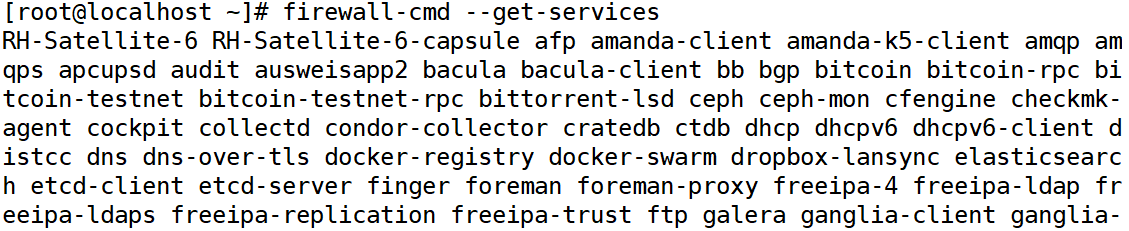

1,获取定义信息

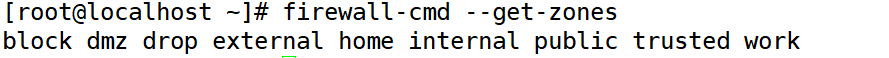

firewall-cmd预定义信息主要包括三种:可用的区域,可用的服务以及可用的ICMP阻塞类型,具体的查看命令如下:

查看可用的区域

查看可用的服务

查看ICMP阻塞类型

[root@localhost ~]# firewall-cmd --get-icmptypes ##这里只列举部分类型

destination-unreachable echo-reply parameter-problem redirect

router-advertisement router-solicitation source-quench time-exceeded

timestamp-reply timestamp-request- destination-unreachable:目的地址不可达

- echo-reply:应答回应(pong)

- parameter-problem:参数问题

- redirect :重新定向。

- router-advertisement:路由器通告。

- router-solicitation:路由器征寻。

- source-quench:源端抑制。

- time-exceeded:超时。

- timestamp-reply:时间戳应答回应

- timestamp-request:时间戳请求

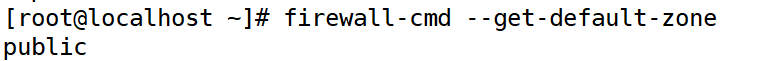

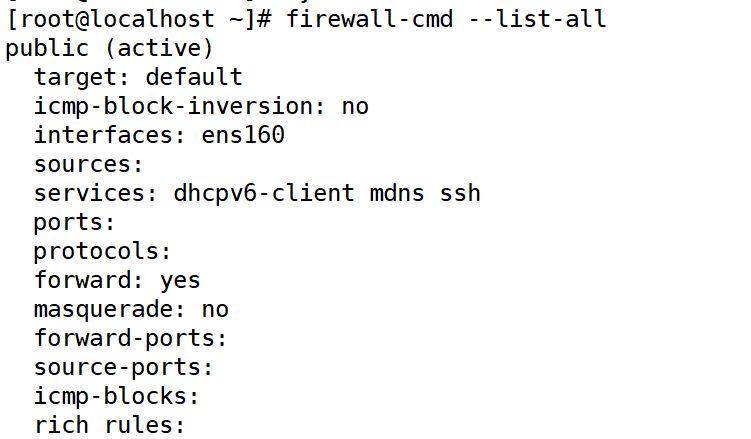

2,区域管理

适用firewall-cmd命令可用实现获取和管理区域,为指定区域绑定网络接口等功能,以下列出了firewall-cmd命令的区域管理选项说明:

| 选项 | 说明 |

| --get-default-zone | 显示网络连接或接口的默认区域 |

| --set-default-zone=<zone> | 设置网络连接或接口的默认区域 |

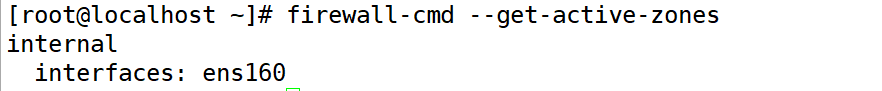

| --get-active-zones | 显示已激活的所有区域 |

| --get-zone-of-interface=<interface> | 显示指定接口绑定的区域 |

| --zone=<zone>--add-interface=<interface> | 为指定接口绑定区域 |

| --zone=<zone>--change-interface=<interface> | 为指定的区域更改绑定的网络接口 |

| --zone=<zone>--remove-interface=<interface> | 为指定的区域删除绑定的网络接口 |

| --list-all-zones | 显示所有区域及其规则 |

| [--zone=<zone>]--list-all | 显示所有区域及其规则 |

- 显示当前系统中的默认区域

- 显示默认区域的所有规则

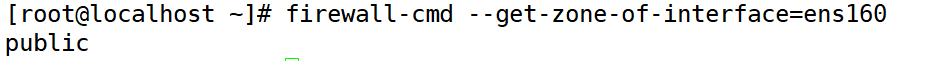

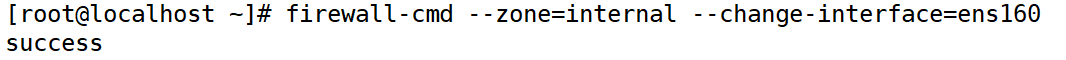

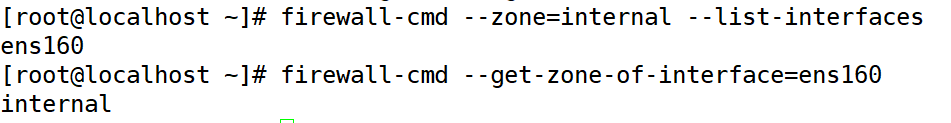

- 显示网络接口ens160对应的区域

- 将网络接口ens160对应区域改为internal区域

查看internal区域的网卡,查看ens160所在区域

- 显示所有激活区域

3,服务管理

| 参数 | 作用 |

| --get-default-zone | 查访默认的区域名称 |

| --set-default-zone=<区域名称> | 设置默认的区域,使其永久生效 |

| --get-zones | 显示可用的区域 |

| --get-services | 显示预定义的服务 |

| --get-active-zones | 显示当前正在使用的区域、来源地址和网卡名称 |

| --add-source= | 将源自此IP或子网的流量导向指定的区域 |

| --remove-source= | 不再将源自此IP或子网的流量导向这个区域 |

| --add-interface=<网卡名称> | 将源自该网卡的所有流量都导向某个指定区域 |

| --change-interface=<网卡名称> | 将某个网卡与区域进行关联 |

| --list-all | 显示当前区域的网卡配置参数、资源、端口以及服务等信息 |

| --list-all-zones | 显示所有区域的网卡配置参数、资源、端口以及服务等信息 |

| --add-service=<服务名> | 设置默认区域允许该服务的流量 |

| --add-port=<端口号/协议> | 设置默认区域允许该端口的流量 |

| --remove-service=<服务名) | 设置默认区域不再允许该服务的流量 |

| --remove-port=<端口号/协议> | 设置默认区域不再允许该端口的流量 |

| --reload | 让“永久生效”的配置规则立即生效,并覆盖当前的配置规则 |

| --panic-on | 开启应急状况模式 |

| --panic-off | 关闭应急状况模式 |

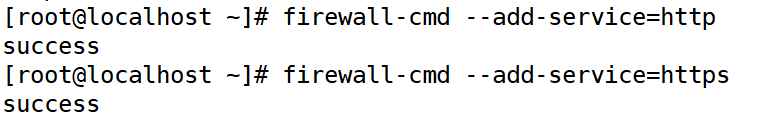

- 为默认区域设置允许访问的服务

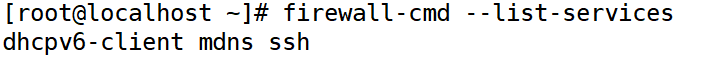

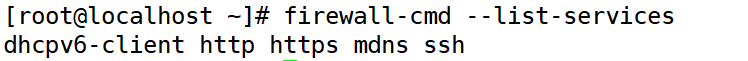

使用以下命令查看默认区域允许的访问

为默认区域添加http https服务

再次查看默认区域允许的访问

- 为internal区域设置允许访问的服务

rootalocalhost -l# firewall-cmd--zone=internal--add-service=mysql ##设置internal区域允许访问mysql服务

successrootalocalhost ~]# firewall-cmd--zone=internal --remove-service=samba-client ##设置internal区域不允许访问samba-client

successroot@localhost ~]# firewall-cmd --zone=internal --list-services ##显示internal区域内允许访问的所有服务

dhcpv6-client mdns mysql ssh4,端口管理

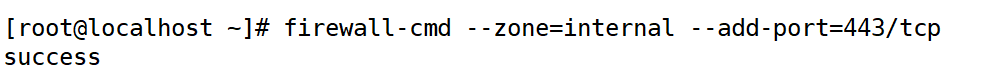

在进行服务配置时,预定义的网络服务可以使用服务名配置,服务所涉及的端口就会自动打开。但是,对于非预定义的服务只能手动为指定的区域添加端口。

例如,执行以下操作即可实现在 internal 区域打开 443/TCP 端口。

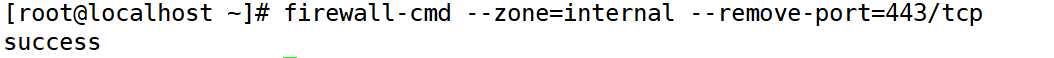

执行以下命令可以在internal区域禁止443/tcp端口访问,

5,两种配置模式

firewa11-cmd 命令工具有两种配置模式:

运行时模式(Runtime mode):表示当前内存中运行的防火墙配置,在系统或 firewa1ld 服务重启、停止时配置将失效

永久模式(Permanent mode):表示重启防火墙或重新加载防火墙时的规则配置,是永久存储在配置文件中的。

firewall-cmd 命令工具与配置模式相关的选项有三个:

| 选项 | 作用 |

| --reload | 重新加载防火墙规则并保持状态信息,即将永久配置应用为运行时配置 |

| --permanent | 带有此选项的命令用于设置永久性规则,这些规则只有在重新启动 firewalld 或重新加载防火墙规则时才会生效;若不带有此选项,表示用于设置运行时规则。 |

| --runtime-to-permanent | 将当前的运行时配置写入规则配置文件中,使之成为永久性配置。 |

总结

firewalld防火墙命令主要分为4个部分增删改查

增:--add,--new

删:--remove,--delete

改:--query

查:--change

- add系列

firewall-cmd --add-forward-port= --zone= ##添加转发接口到指定区域firewall-cmd --add-interface= --zone= ##添加网卡接口到指定区域firewall-cmd --add-port= --zone= ##添加端口到指定区域:格式为:port/protocolfirewall-cmd --add-protocol= --zone= ##添加协议到指定区域firewall-cmd --add-rich-rule= ##添加富规则到指定区域firewall-cmd --add-service= --zone= ##添加服务到指定区域 firewall-cmd --add-source= ##添加源地址,例:--add-source=10.0.0.0/24firewall-cmd --add-source-port= ##添加源端口 firewall-cmd --add-masquerade= ##启用IPv4的动态伪装firewall-cmd --add-icmp-block-inversion= ##在默认zone或者指定zone启用NAT功能- get系列

firewall-cmd --get-zones ##获取所有区域firewall-cmd --get-services --zone= ##获取对应区域所有服务firewall-cmd --get-default-zone ##获取默认区域firewall-cmd --get-active-zones ##获取活跃区域firewall-cmd --get-zone-of-interface= ##获取网络接口所在的区域firewall-cmd --get-icmptypes ##获取icmp的类型firewall-cmd --get-ipset-types ##获取ipset的类型firewall-cmd --get-get-log-denied ##获取是否在所有规则中启动拒绝日志记录- set系列和change系列

firewall-cmd --set-default-zone= --zone= ##设置指定区域为默认区域firewall-cmd --set-log-denied=[all |unicast |broadcast |multicast |off] ##设置启用或禁用在所有规则添加拒绝或删除日志记录功能firewall-cmd --change-interface= --zone= ##改变网卡接口所处的区域firewall-cmd --change-source= ##改变源地址 firewall-cmd --change-zone= ##改变区域- list系列

firewall-cmd --list-all ##列出所有firewall-cmd --list-all-zones ##列出所有区域firewall-cmd --list-forward-ports --zone= ##列出对应区域的转发的端口firewall-cmd --list-interfaces --zone= ##列出指定区域的网络接口firewall-cmd --list-ports --zone= ##列出指定区域的端口firewall-cmd --list-protocols --zone= ##列出指定区域的协议firewall-cmd --list-rich-rules --zone= ##列出指定区域的富规则firewall-cmd --list-services --zone= ##列出指定区域的服务firewall-cmd --list-source-ports --zone= ##列出指定区域的源端口firewall-cmd --list-sources --zone= ##列出指定区域的源地址- remove系列

firewall-cmd --remove-forward-port= --zone= ##移除指定区域的转发接口firewall-cmd --remove-interface= --zone= ##移除指定区域的网络接口firewall-cmd --remove-port= --zone= ##移除指定区域的端口firewall-cmd --remove-protocol= --zone= ##移除指定区域的协议firewall-cmd --remove-rich-rule= --zone= ##移除指定区域的富规则firewall-cmd --remove-service= --zone= ##移除指定区域的服务firewall-cmd --remove-source= --zone= ##移除指定区域的源地址firewall-cmd --remove-source-port= --zone= ##移除指定区域的源端口firewall-cmd --remove-masquerade= --zone= ##移除指定区域的ipv4地址伪装- query系列

firewall-cmd --query-forward-port= --service= ##查询指定服务是否启用了某个转发端口firewall-cmd --query-interface= --service= ##查询指定服务是否使用了某个网络接口firewall-cmd --query-masquerade ##查看是否开启ipv4伪装firewall-cmd --query-panic ##查看是否拒绝firewall-cmd --query-port= --service= ##查询指定服务是否添加了某个端口firewall-cmd --query-protocol= --service= ##查询指定服务是否添加了某个协议firewall-cmd --query-rich-rule=--service= ##查询指定服务是否添加了某条富规则firewall-cmd --query-service= ##查询指定服务状态firewall-cmd --query-source= --service= ##查询指定服务是否添加了某个源地址firewall-cmd --query-source-port= --service= ##查询指定服务是否添加了某个源端口- 全局选项

firewall-cmd --runtime-to-permanent ##将运行时配置加载为永久firewall-cmd --help ##查看帮助firewall-cmd --panic-on ##拒绝所有的包firewall-cmd --panic-off ##取消拒绝状态firewall-cmd --permanent ##加载为永久配置firewall-cmd --reload ##重载防火墙permanent的规则配置,覆盖当前配置,配置为运行时非permanent规则都将丢失firewall-cmd --complete-reload ##需要断开连接,类似于重启服务firewall-cmd --state ##显示当前firewalld服务的运行状态firewall-cmd --version ##查看版本

)