18.BuyFlag

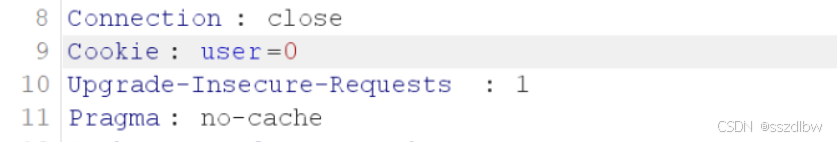

发送到repeat,将cookie的user值改为1

发送到repeat,将cookie的user值改为1

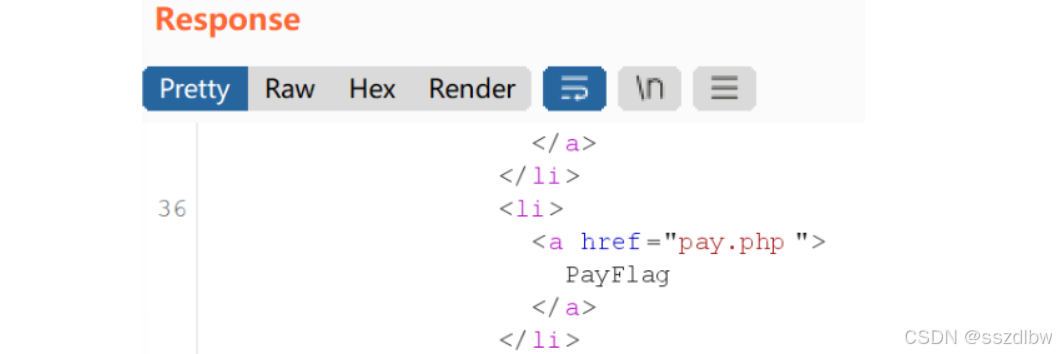

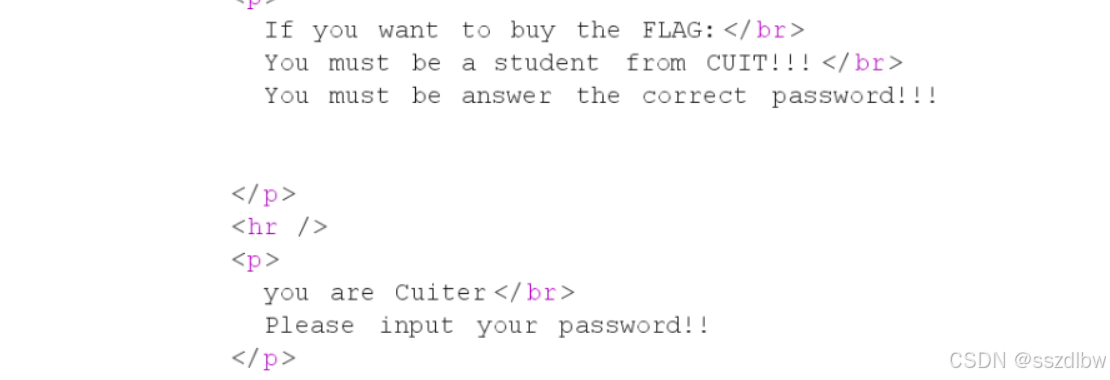

Repeat send之后回显你是cuiter,请输入密码

Repeat send之后回显你是cuiter,请输入密码

分析:

分析:

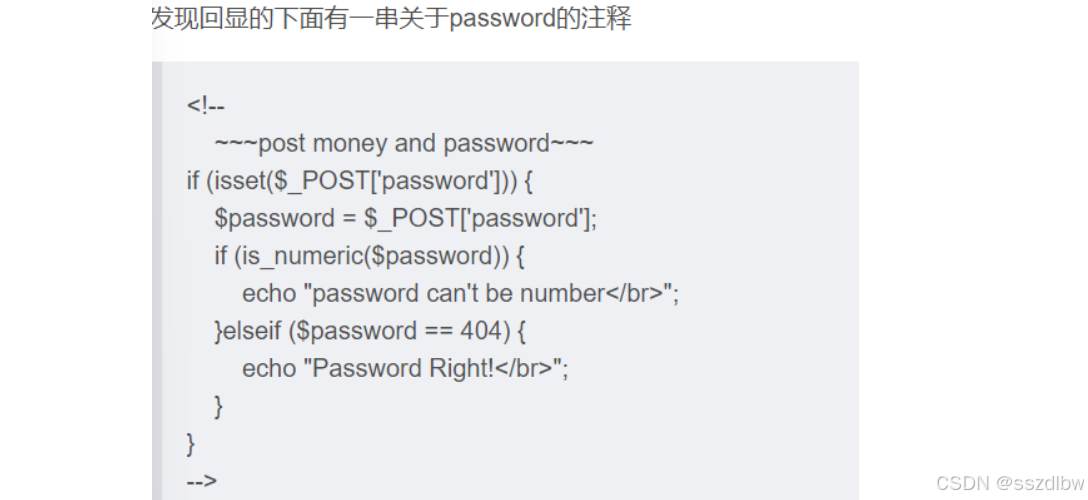

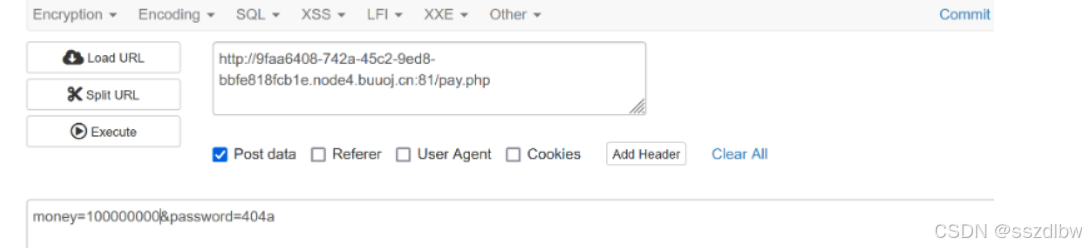

变量password使用POST进行传参,不难看出来,只要$password == 404为真,就可以绕过。函数is_numeric()判断其中的参数是数字还是其他,如果是数字则判断为真,否则为假。这里我选择传入的参数为404a (用hackbar传参)

上面也说了买flag需要100000000,所以POST传参

随后就会得到nember lenth is too long ,意思为money的长度太长到这里没了什么思路,但是看到他的php版本后,问题就简单了,众所周知php5.3.3有一个漏洞,可以利用函数strcmp()进行绕过,所以得到一个payload

随后就会得到nember lenth is too long ,意思为money的长度太长到这里没了什么思路,但是看到他的php版本后,问题就简单了,众所周知php5.3.3有一个漏洞,可以利用函数strcmp()进行绕过,所以得到一个payload

money[]=1000&password=404a需要添加Content-Type:application/x-www-form-urlencoded

发包后得到flag